КАТАЛОГ CHECK POINT

В рамках бесплатного пилотного проекта можно получить несколько типов продуктов:

– Trial-лицензия Check Point

– Аппаратный шлюз или виртуальная машина

– Сервер управления (аппаратный или виртуальный)

Health Check

Проверка “здоровья” шлюза безопасности или сервера управления. В результате вы получите комплексный отчет с графическим отображением всех основных параметров

Security CheckUP

Простой и бесплатный способ проверить безопасность Вашей сети. Получите полноценный отчет, рекомендации по защите, а также аргументированное обоснование необходимости закупки средств защиты.

SandBlast Remote Access Pack

Комплексное предложение от TS Solution. Тестирование, внедрение, документация, техподдержка на русском языке + бонус (5 лицензий SandBlast Agent)

Check Point Quantum

Security Gateway Appliances

Подбор шлюза безопасности для инфраструктуры любого масштаба. От малых предприятий и филиалов до крупного Enterprise и дата-центров

Серии от 1500 до 64000

Maestro Hyperscale

Платформа, позволяющая объединить существующие шлюзы в единый высокопроизводительный кластер

Maestro дает возможность линейно наращивать производительность кластера до 31 устройства безопасности Check Point без остановки бизнес-процессов

Позволяет консолидировать политику безопасности, журналы и управление событиями в едином специализированном устройстве

Quantum Smart-1 Cloud

Комплексное управление безопасностью из облака

Quantum Smart-1 Cloud позволит эффективно обслуживать и экономить время на вводе новых шлюзов и устройств для мониторинга, отслеживании обновлений или пакетов исправлений

Check Point CloudGuard

Автоматизированная защита веб-приложений. В рамках пилотного проекта доступно 100 нано-агентов, поэтому возможно интегрироваться со 100 различными веб-приложениями

WAF как сервис. WAF, который просто работает

CloudGuard Workload

Первое комплексное, полностью автоматизированное облачное решение для защиты рабочих нагрузок.

Обеспечивает унифицированную видимость, соответствие требованиям и предотвращение угроз в приложениях, API и микросервисах от разработки до среды выполнения

CloudGuard IaaS

Шлюз безопасности, работающий на облачных платформах и виртуальных инфраструктурах.

Решение предназначено для распространения на виртуальные среды всех расширенных функций и возможностей безопасности, которые есть в продуктах Check Point.

CloudGuard SaaS

Пакет технологий для безопасности, разработанный для оптимизированной защиты и предотвращения угроз в отношении SaaS-приложений.

Решение также предотвращает кражу пользовательских учетных записей и взлом приложений SaaS с технологией ID-Guard

CloudGuard Dome9

Комплексная программная платформа для обеспечения безопасности общедоступного облака.

Dome9 предоставляет возможности безопасности для Amazon Web Services, Microsoft Azure и Google Cloud Platform.

Check Point Harmony

Песочница, устойчивая к попыткам вредоносного ПО избежать обнаружения. Защита даже от наиболее опасных атак и быстрая доставка пользователям безопасных файлов

Check Point

Что это, с чем его едят или коротко о главном

Несмотря на обилие информации в сети Интернет, мы довольно часто сталкиваемся с одними и теми же вопросами от наших клиентов и партнеров. Поэтому мы решили написать статью-введение в мир технологий Check Point, раскрыть суть его архитектуре и в целом провести для вас быстрый экскурс. Если это актуальная тема для вас, продолжайте читать.

UTM/NGFW

Итак, говоря о Check Point, стоит разобраться, что такое UTM и NGFW и в чем их различия.

UTM — Unified Threat Management

UTM представляет собой консолидацию нескольких средств защиты в одном решении. Проще говоря, это своего рода all inclusive. Что включают в себя эти “несколько средств защиты”? Как правило, это: межсетевой экран, IPS, Proxy (URL фильтрация), потоковый Antivirus, Anti-Spam, VPN и так далее. Все эти элементы объединены в одном UTM решении, что упрощает процесс интеграции, настройки, администрирования и мониторинга, а это в свою очередь положительно влияет на общую защищенность сети.

Изначально UTM решения рассматривались исключительно для небольших компаний, т.к. не справлялись с большими объемами трафика.

Это происходило по следующим причинам:

- Способ обработки пакетов. В первых версиях UTM решений была последовательная обработка. Пример: сначала пакет обрабатывается межсетевым экраном, затем IPS, потом его проверяет Антивирус и так далее. Причиной серьезных задержек в трафике и высокий расход ресурсов системы (процессор, память) было использование такого механизма.

- Слабое “железо”. “Железо” тех времен (1995-2005) не справлялось с большим трафиком, особенно с учетом того, что последовательная обработка пакетов сильно отъедала ресурсы.

Квадрант Гартнера для UTM решений за август 2016 года (лидеры находятся в правом верхнем углу):

NGFW — Next Generation Firewall

NGFW — это межсетевой экран следующего поколения. Основная идея NGFW заключается в глубоком анализе пакетов (DPI) c помощью встроенного IPS и разграничении доступа на уровне приложений (Application Control). Для выявления в потоке пакетов определенного приложения необходим IPS, чтобы разрешить или запретить его. Пример: Мы можем разрешить работу Skype, но запретить передачу файлов. Можем запретить использовать Torrent или RDP. Также поддерживаются веб-приложения: Можно разрешить доступ к VK.com, но запретить игры, сообщения или просмотр видео. Качество NGFW зависит от того, какое количество приложений он может определять. Многие считают, что появление понятия NGFW было обычным маркетинговым ходом, на фоне которого начала свой бурный рост компания Palo Alto.

Магический квадрант Гартнера для NGFW за май 2016

UTM vs NGFW

Один из самых часто задаваемых вопросов – что лучше, UTM или NGFW?

С учетом того, что почти все современные UTM решения содержат функционал NGFW, а большинство NGFW содержат функции присущие UTM (Antivirus, VPN, Anti-Bot и т.д.), нельзя дать однозначный ответ. Поэтому необходимо определить, что необходимо именно Вам, а также каков Ваш бюджет. На основе этого можно выбрать несколько вариантов и, невзирая на маркетинговые войны, всё необходимо тестировать.

В рамках серии статей мы расскажем про Check Point, как его можно попробовать и что именно можно попробовать (практически весь функционал).

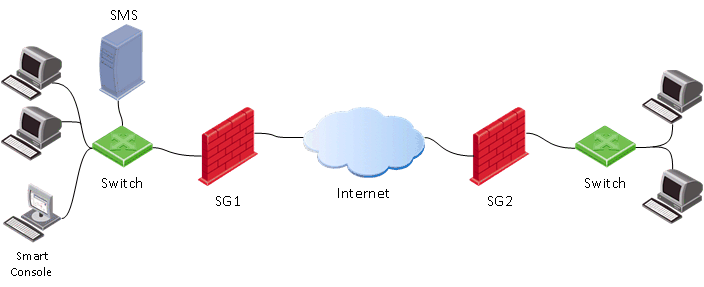

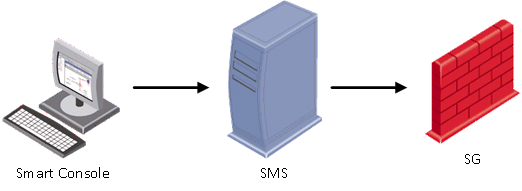

Три сущности Check Point

Check Point имеет три основные составляющие:

- Security Gateway (SG) — шлюз безопасности, который обычно ставится на периметр сети и выполняет функции межсетевого экрана, потокового антивируса, антибота, IPS и т.д.

- Security Management Server (SMS) — сервер управления шлюзами. С помощью данного сервера выполняются практически все настройки на шлюзе (SG). В качестве Лог-сервера может выступать SMS, способный обрабатывать их встроенной системой анализа и корреляции событий — Smart Event (подобие SIEM для Check Point). SMS используется для централизованного управления несколькими шлюзами (кол-во определяется моделью (лицензией) SMS), тем не менее, Вы обязаны использовать его, даже если у вас всего один шлюз. Подобную централизованную систему управления, признанную “золотым стандартом” (по отчетам компании Gartner), Check Point стали применять одни из первых. Есть даже шутка: “Если у бы Cisco была нормальная система управления, то Check Point бы никогда не появился”.

- Smart Console — клиентская консоль для подключения к серверу управления (SMS). Все изменения на сервере и применение настроек к шлюзам безопасности (Install Policy) осуществляются через данную консоль. Консоль, как правило, устанавливается на компьютер администратора.

Операционная система Check Point

Говоря об операционной системе Check Point можно обозначить три аспекта: IPSO, SPLAT и GAIA.

- IPSO — операционная система компании Ipsilon Networks, которая принадлежала компании Nokia. В 2009 года Check Point купила этот бизнес. Больше не развивается.

- SPLAT — основанная на ядре RedHat собственная разработка Check Point. Больше не развивается.

- Gaia — актуальная операционная система от Check Point, появившаяся в результате слияния IPSO и SPLAT. Появилась в 2012 году и продолжает активно развиваться.

Варианты исполнения (Check Point Appliance, Virtual machine, OpenSerever)

Как и многие вендоры Check Point имеет несколько вариантов исполнения продукта:

- Appliance — программно-аппаратное устройство (“железка”). Многообразие моделей различных по производительности, функционалу и исполнению (есть варианты для промышленных сетей).

- Virtual Machine — виртуальная машина Check Point с ОС Gaia. Поддерживаются гипервизоры ESXi, Hyper-V, KVM, лицензируются по количеству ядер процессора.

- OpenServer — установка Gaia непосредственно на сервер в качестве основной операционной системы (так называемый “Bare metal”). Поддерживается только определенное “железо”. По этому «железу» есть определенные рекомендации, которые необходимо соблюдать, чтобы избежать проблем с драйверами и чтобы тех. поддержка не отказала Вам в обслуживании.

Варианты внедрения (Distributed или Standalone)

Ранее мы обсудили, что такое шлюз (SG) и сервер управления (SMS). Теперь разберем варианты их внедрения. Существует два основных способа:

1. Standalone (SG+SMS) — вариант, при котором шлюз и сервер управления устанавливаются в рамках одного устройства (или виртуальной машины). Этот способ актуален, если у Вас всего один шлюз, который слабо нагружен пользовательским трафиком. Такой вариант наиболее экономичен, т.к. нет необходимости покупать сервер управления (SMS). Однако при серьезной нагрузке шлюза Вы можете получить “тормозящую” систему управления. Поэтому перед выбором Standalone решения лучше всего проконсультироваться или даже протестировать данный вариант.

2. Distributed — отдельная установка сервера управления отдельно от шлюза. Данный вариант оптимален в плане удобства и производительности, используется в случае необходимости управления сразу несколькими шлюзами (например, центральным и филиальными). Для реализации такого варианта требуется покупка сервера управления (SMS), который также может быть в виде appliance (железки) или виртуальной машины.

Собственную SIEM систему Check Point — Smart Event – можно использовать только в случае Distributed установки.

При подготовке материала использовались источники:

https://tssolution.ru/katalog/check-point

https://tssolution.ru/blog/check-point-security

Онлайн Радио 24

Онлайн Радио 24