Как проверить компьютер на наличие кейлоггеров и удалить их

Мануал

Автор cryptoparty На чтение 2 мин Опубликовано 28.01.2019

Как проверить свой компьютер на наличие клавиатурных шпионов.

Клавиатурные перехватчики используются для того, чтобы украсть уязвимые данные, такие как как имена пользователей, пароли, данные кредитной карты, банковские реквизиты и т.д., собирая информацию о нажатии клавиш жертв.

Есть два типа программного и аппаратного обеспечения клавиатурных перехватчиков.

Аппаратные клавиатурные перехватчики находятся, главным образом, в картах с интерфейсом USB, вы можете легко обнаружить и удалить аппаратные клавиатурные перехватчики, исследовав ваши компьютерные порты и встроенные в них аппаратные средства.

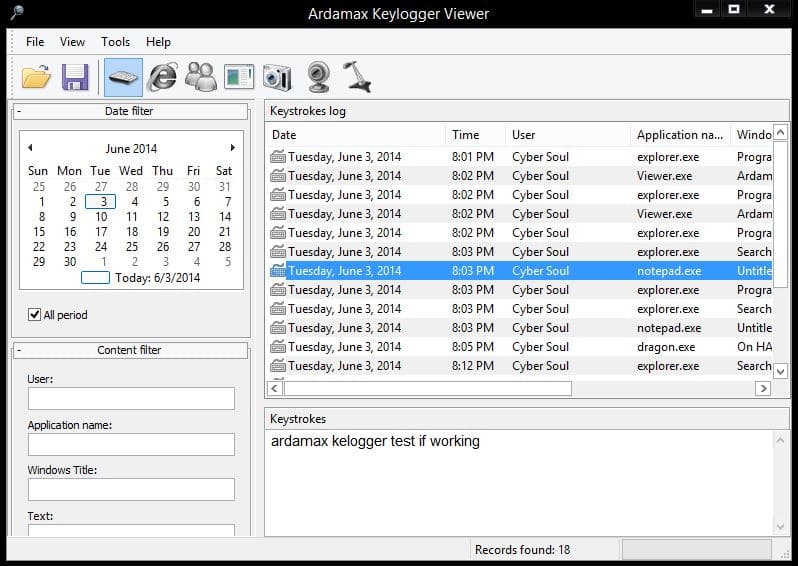

Существует также разновидность шпионов, которые осуществляют слежение за экраном

В то время как клавиатурный перехватчик программного типа – разновидность spyware, которое может быть запрограммировано как угодно, используя различные языки программирования, которые это может выполнять работу в фоновом режиме – собирать и отправлять данные удаленно хакеру, не позволяя пользователю его заметить.

Метод 1. Проверка установленных приложений

Первая вещь, которую вы должны сделать, проверить компьютер на установленные неизвестные программы и удалить неизвестные приложения. Вот как сделать это:

1. Перейдите в панель управления.

2. Выберите программы => удаление программ.

3. Пробегитесь по списку установленных приложений.

Если вы нашли неизвестные приложения, которые не установлены вами, удалите их.

Они могут быть клавиатурными перехватчиками или другим вредоносным программным обеспечением.

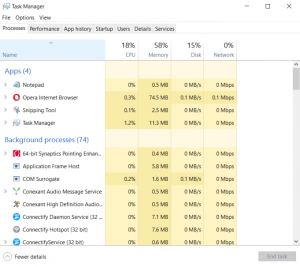

Метод 2. Использование диспетчера задач

1. Нажмите сочетание клавишь [ SHIFT ]+[ ALT ] + [ DELETE ]

2. В предложенных опциях выберите “диспетрчер задач”

3. Ищите подозрительные процессы, например как W32. Netsky. D или имена winlogon.exe могут отличаться.

Если вы нашли идущий процесс, не связанный с системой или приложениями => щелчок правой кнопкой по нему и выберите Stop.

Метод 3. Использование средств удаления кейлоггеров

Malwarebytes Anti-Rootkit Beta

Malwarebytes Anti-Rootkit BETA удаляет даже глубоко спрятанные руткиты. Malwarebytes Anti-Rootkit BETA – ультрасовременная технология для обнаружения и удаления самых противных руткитов.

Kaspersky Security Scan

Сканеры Kaspersky разрабатываются одной из ведущей компании по обеспечению безопасности Kaspersky Lab, сканеры Kaspersky используют передовые технологии, которые могут легко обнаружить клавиатурный перехватчик, это также поможет вам почистить свой PC от вирусов и вредоносного программного обеспечения.

Norton Power Eraser

Средство Norton Power Eraser использует самую агрессивную технологию сканирования, чтобы устранить угрозы, которые традиционный поиск вирусов не всегда обнаруживает.

Пожалуйста, не спамьте и никого не оскорбляйте. Это поле для комментариев, а не спамбокс. Рекламные ссылки не индексируются!

Добавить комментарий Отменить ответ

Поддержать нас

- Аудит ИБ (49)

- Вакансии (12)

- Закрытие уязвимостей (107)

- Книги (27)

- Мануал (2 314)

- Медиа (66)

- Мероприятия (39)

- Мошенники (23)

- Обзоры (820)

- Обход запретов (34)

- Опросы (3)

- Скрипты (115)

- Статьи (353)

- Философия (118)

- Юмор (18)

Наш Telegram

Социальные сети

Поделиться

Anything in here will be replaced on browsers that support the canvas element

- 🐧 Как установить MISP на Ubuntu 10.08.2023

MISP, или Malware Information Sharing Platform, – это платформа для сбора, обмена, хранения и корреляции индикаторов компрометации целевых атак, данных об угрозах и даже информации о финансовых мошенничествах. В этом руководстве мы рассмотрим процесс установки MISP на Ubuntu. Шаг 1: Обновление системы Перед началом работы убедитесь, что база данных системных пакетов обновлена: Шаг 2: Установка […]

Документирование работы приложения, его назначения и предполагаемого использования действительно важно, даже если речь идет о простом shell-скрипте. Для облегчения сопровождения кода в самых простых случаях документация может быть встроена непосредственно в скрипты. В этом руководстве мы узнаем, как включать синтаксис Pearl’s Plain Old Documentation (POD) в скриптах bash и как преобразовывать его в различные форматы […]

В недавнем, уже удаленном сообщении на Feedback Hub, где обсуждалась новая функция настройки в Windows 11, Microsoft случайно раскрыла подробности о скрытом приложении «StagingTool». Этот инструмент командной строки, используемый в основном инженерами Microsoft, позволяет разблокировать скрытые функции в операционной системе. По информации сайта ITShaman.ru, компания раскрыла подробности о приложении в сообщении под названием «Sign in without […]

Как и у других производителей ноутбуков, у ноутбуков Asus также могут возникать различные поломки и проблемы. Asus известен своими высококачественными продуктами, и большинство ноутбуков работают надежно и стабильно. Если случается поломка, то ремонт ноутбука Asus в Санкт-Петербурге можно заказать у компании «Компьютерная СПб». Там работают квалифицированные инженеры, которые быстро и эффективно решают проблемы клиентов. Диагностика ноутбука Asus […]

Apache HTTP Server, часто называемый просто Apache, является одним из наиболее распространенных веб-серверов в Интернете. Apache является программным обеспечением с открытым исходным кодом, что означает не только его бесплатное использование, но и совместный вклад разработчиков со всего мира. Одним из важнейших аспектов администрирования веб-сервера является контроль доступа к содержимому. Администраторы могут указать, кто может получить […]

Как обнаружить кейлоггер и удалить его с компьютера?

Кейлоггеры – это клавиатурные шпионы, взламывающие компьютер пользователя. Их угроза заключается в том, что они могут украсть пароли, номера банковских счетов, PIN-коды и другую конфиденциальную и финансовую информацию. Некоторые кейлоггеры делают скриншоты экрана и отслеживают практически все действия жертвы в сети. Обнаружить кейлоггеры, работающих в фоновом режиме, довольно сложно. Для этой цели чаще всего используются сторонние или встроенные в систему программы.

2 типа кейлоггеров:

- Программные кейлоггеры скрываются внутри компьютерной программы. Они устанавливаются хакерами анонимно и, как правило, работают в фоновом режиме. Программные клавиатурные шпионы используются для пересылки личных данных пользователя хакеру на указанный им электронный адрес.

- Аппаратные кейлоггеры бывают в виде USB, накладок на клавиатуру и других аппаратных устройств. Они регистрируют нажатия клавиш на клавиатуре и мыши, тем самым быстро и лёгко перехватывая информацию. Аппаратные кейлоггеры могут делать снимки экрана и даже видеозаписи, а также копировать данные из буфера обмена.

Как кейлоггеры проникают в компьютер:

- Через использование общедоступного компьютера. Злоумышленник может загрузить в него кейлоггер, который будет записывать все нажатия клавиш и пересылать полученные данные на указанный адрес. Поэтому не рекомендуется входить в свои аккаунты из общедоступного устройства.

- Через скачивание. В большинстве случаев пользователи загружают клавиатурного шпиона. Хакеры используют различные способы встраивания работающего кейлоггера в файл программного обеспечения. По этой причине не стоит кликать на подозрительную ссылку или неизвестное вложение в электронной почте.

- Через физическую установку на компьютер. Это самый распространенный способ, который используют члены семьи, родственники или друзья. Пользователям личного компьютера рекомендуется установить на него пароль и никому о нем не сообщать.

Методы обнаружения и удаления кейлоггеров в системе:

1. С помощью диспетчера задач. Самый легкий способ обнаружить клавиатурного шпиона – через диспетчер задач, в котором нужно проверить все запущенные фоновые процессы. Главная задача – найти подозрительный процесс и “Завершить задачу”.

В первую очередь стоит обратить внимание на процесс winlogon.exe. Если их два, например, winlogon.exe и Winlogon(1).exe или что-то другое, запущенное в “.exe”, кликните правой кнопкой мыши по второму процессу и нажмите на “Завершить процесс”. Дубликат процесса является кейлоггером.

2. Удаление подозрительных программ. Кейлоггеры могут быть внедрены в любую программу. Чтобы их обнаружить, нужно зайти в “Панель управления” и удалить программное обеспечение, которое вы никогда не устанавливали. В результате этого процесса кейлоггер будет навсегда удален с вашего компьютера, а вы – защищены от хакерской атаки.

3. С помощью сторонних программ:

- MalwareFox – это универсальная программа для защиты от вирусов, но она также специализируется на выявлении

кейлоггеров. Все что нужно сделать, это скачать бесплатную пробную версию и запустить полное сканирование системы, чтобы обнаружить любые вредоносные элементы на компьютере, а затем их удалить. - Malwarebytes – это инструмент для борьбы с вредоносным ПО, который использует передовую технологию для обнаружения и удаления самых опасных вирусов. Он также способен обнаружить сложные программные кейлоггеры.

- Norton Power Eraser находит и удаляет глубоко встроенное и трудно распознаваемое вредоносное ПО, которое не всегда обнаруживается при традиционном сканировании. В этой программе установлена агрессивная эвристическая технология для устранения угроз.

- Kaspersky Security Scan – это антивирусная утилита, сканирующая ПК на наличие вирусов и других вредоносных программ. В ней используются передовые технологии сканирования, разработанные ведущими мировыми экспертами в области безопасности “Лаборатории Касперского”. Программа отлично обнаруживает кейлоггеры и программы-вымогатели.

Как защитить себя от кейлоггеров?

- Антивирус. Если вы используете операционную систему Windows, которая не считается безопасной, то вам необходимо установить антивирусное ПО. Антивирусные утилиты могут легко обнаружить программные кейлоггеры еще до того, как они проникнут в систему.

- Экранная клавиатура для ввода конфиденциальной информации. Система Windows имеет встроенную экранную клавиатуру, которую можно использовать как часть комплексного подхода. Несмотря на то, что экранная клавиатура неудобна и сложна в работе, она может защитить ваше устройство от физических кейлоггеров. Ею не нужно пользоваться все время, только при вводе логинов и паролей.

- VPN. Программа VPN предназначена для того, чтобы обеспечить вам анонимность и шифрование исходящего и входящего трафика. Таким образом, VPN-шифрование защищает не только браузеры, но и практически все, что вы делаете или видите в интернете, включая электронную почту, чаты, банковские операции и т.д. Конечно, оно не защитит ваш компьютер от кейлоггеров, но определенно усложнит задачу хакерам.

Как найти и удалить кейлоггер

Соавтор(ы): Yaffet Meshesha. Яффет Мешеша — специалист по компьютерам и основатель компании Techy, которая занимается ремонтом компьютеров, включая доставку в мастерскую и обратно к клиенту. Имеет более восьми лет опыта, специализируется на ремонте компьютеров и технической поддержке. О Techy писали TechCrunch и Time.

Количество просмотров этой статьи: 9461.

В этой статье:

Кейлоггер — это вредоносная программа или аппаратное устройство, которое устанавливается на компьютере и регистрирует нажатие клавиш клавиатуры и мыши. В большинстве случаев кейлоггеры используются преступниками для кражи паролей и личной информации. Также кейлоггеры могут замедлить работу компьютера. В этой статье мы расскажем вам, как находить и удалять кейлоггеры.

Часть 1 из 3:

Как подготовить компьютер

- Если компьютером пользуются несколько человек, расскажите им, что в интернете нельзя нажимать на любые ссылки, особенно на ссылки во всплывающих окнах, а также о том, что нельзя скачивать файлы с неизвестных сайтов.

Настройте безопасность веб-браузера. Этот процесс зависит от веб-браузера. Откройте меню «Настройки» в веб-браузере, а затем найдите параметры конфиденциальности и/или безопасности. Отключите ненужные/неизвестные плагины, заблокируйте вредоносные сайты и очистите историю браузера. Удалите куки, которые отслеживают личную информацию. [1] X Источник информации

Установите надежные программы по обеспечению безопасности компьютера. То есть установите хороший антивирус и антишпион. Бесплатными программами являются Malwarebytes (антишпион) и Avast или Panda (антивирус). Регулярно обновляйте эти программы.

При подготовке материала использовались источники:

https://bezopasnik.info/%D0%BA%D0%B0%D0%BA-%D0%BE%D0%B1%D0%BD%D0%B0%D1%80%D1%83%D0%B6%D0%B8%D1%82%D1%8C-%D0%BA%D0%B5%D0%B9%D0%BB%D0%BE%D0%B3%D0%B3%D0%B5%D1%80-%D0%B8-%D1%83%D0%B4%D0%B0%D0%BB%D0%B8%D1%82%D1%8C-%D0%B5%D0%B3/

https://ru.wikihow.com/%D0%BD%D0%B0%D0%B9%D1%82%D0%B8-%D0%B8-%D1%83%D0%B4%D0%B0%D0%BB%D0%B8%D1%82%D1%8C-%D0%BA%D0%B5%D0%B9%D0%BB%D0%BE%D0%B3%D0%B3%D0%B5%D1%80

Онлайн Радио 24

Онлайн Радио 24