Femida – Automated blind-xss Search for Burp Suite

Burp Suite is most popular tool for penetration testing. Because burp suite have advance tool or plugins to perform hacking and also vulnerability scanner. This tool can be used on any services on web applications, mobile apps and more. If you are a bug hunter you must be familiar with Burp Suite.

Femida-xss (WIP)

An automated blind-xss search plugin for Burp Suite.

Femida is python plugin for Burp Suite which can automated search blind-xss vulnerability.

Installation

Clone The repository

git clone https://github.com/wish-i-was/femida.git

Add Femida blind-xss.py on Burp

- Open Burp

- Select Extender on menu bar

- Click Add

- On Extention type choose “Python”

- And in extention file click select file and find “blind-xss.py “

How to use

Settings

First of all you need to setup your callback URL in field called “Your url” and press Enter to automatically save it inside config.py file.

After you set it up you need to fill Payloads table with your OOB-XSS vectors, so extension will be able to inject your payloads into outgoing requests. Pay attantion that you need to set alias inside your payload, so the extension will be able to get data from “Your url” field and set it directly to your payload.

See also waybackSqliScanner – Tool to Gather URLs from Wayback Machine Then Test For SQL Injection

Behaviours

Femida is Random Driven Extension, so every payload with “1” inside row “Active” will be randomly used during your active or passive scanning. So if you want exclude any payload or parameter/header from testing just change the “Active” value to 0.

Payloads

- Add your payloads to the table using Upload or Add button.

- DO NOT FORGET about parameter in your payloads.

- When you add any data into tables, Active row will be manualy equal 1 . (mean it’s active now)

- If you want to make it inactive – set Active row to 0

Headers & Parameters

- You can add data manualy using Add button or in Target / Proxy / Repeater with right-click.

- Do not forget, taht headers and parameters are case insensitive .

- If you want to make it inactive – set Active row to 0 .

Usage

Extension is able to perform both active and passive checks.

After all is setup you can start using extension. First case is passive checks, so we will cover this process now:

- Press button “Run proxy”, while it’s active extension is looking for configured parameters and headers. After successful find it’s put payload into it. If you are find some troubles during your testing (WAF or Errors or etc.) you can turn on button “Parallel Request” so all requests with a payload will be sent in a background as a duplicate requests with payloads, but your main session will be clear so you will be able to check that everything is correct just by monitoring debug log.

Система автоматизированного протоколирования судебных заседаний Верховного Суда Российской Федерации

В Верховном Суде Российской Федерации (далее Верховный Суд) для протоколирования судебных заседаний установлены системы технической фиксации судебных процессов «IS Mechanics SRS Femida». Первые версии системы в Верховном Суде были установлены в 2002 году в качестве опытных образцов и практически сразу получили одобрение и положительные отзывы у пользователей: секретарей судебных заседаний, помощников судей и самих судей. По их замечаниям и в соответствии с законодательством Российской Федерации в систему вносились дополнения и обновления. К началу 2007 года «IS Mechanics SRS Femida» установлена и эксплуатируется во всех залах судебных заседаний Верховного Суда. Сейчас «IS Mechanics SRS Femida» – это полностью интегрированная с делопроизводством организационная программно-аппаратная технология, обеспечивающая:

- цифровую звукозапись всех событий в зале суда с привязкой к хронологии событий и возможностью дальнейшего воспроизведения в различных режимах, полную и точную фиксацию судебных заседаний с сохранением на сеть или DVD/CD диски;

- объективную и качественную регистрацию событий, происходящих в зале суда и работу секретарей в рамках единой системы делопроизводства Верховного Суда и возможность создания протокола как во время судебного процесса, так и после него;

- предоставление секретарю удобного инструмента для составления текстового протокола в цифровом виде, в режиме реального времени – «конструирование» протоколов судебных заседаний на основе:

- шаблонов, встроенных в систему или создаваемых секретарями самостоятельно;

- информации, полученной в ходе судебного процесса;

- сведений, экспортированных из используемой системы делопроизводства;

Залы судебных заседаний Верховного Суда оборудованы стационарными системами технической фиксации и протоколирования на базе персонального компьютера и аудиооборудования в зале, в состав которых входит:

- рабочее место секретаря в зале судебных заседаний (системный блок, монитор, источник бесперебойного питания, педаль);

- рабочее место секретаря в кабинете (педаль, наушники, сетевой адаптер, CD/DVD привод в настольном компьютере);

- аудиосистема в зале (микрофоны, микшер, коммуникационная аудиосеть, многоканальный звуковой адаптер, педаль, наушники, электронный ключ);

Основные принципы работы:

При осуществлении технической фиксации судебного процесса заседание подразделяется на события с дискретизацией по времени, каждому событию соответствует определенный промежуток записи. В результате работы автоматически подготавливается прототип протокола заседания в формате MS Word, в котором в хронологической последовательности отображаются все события данного судебного процесса, действующие лица, даются короткие комментарии, сведения о составе суда, номер дела и другая необходимая дополнительная информация. При этом основная часть технических данных о судебном процессе (Ф.И.О. участников, номер дела, дата и др.) импортируется из функционирующей системы делопроизводства Верховного Суда.

На первый взгляд, работу «IS Mechanics SRS Femida» можно сравнить с функциями обычного видеомагнитофона либо диктофона, однако ее принципиальная разница и преимущество заключаются в том, что, во-первых, запись разбивается на отрезки, соответствующие событиям судебного процесса – это позволяет в дальнейшем быстро обнаружить необходимый фрагмент (например, мы можем прослушать только высказывание защитника Иванова от 11 часов 27 минут 19 секунд) и, во-вторых, за счет использования ряда технологических возможностей, в том числе метода «шаблонного конструирования», секретарь судебного заседания может как во время судебного процесса, так и после него формировать текстовый протокол судебного заседания. При создании протокола в системе секретарь «собирает» итоговый документ из деталей, заготовленных заранее, сгенерированных системой в процессе работы и составленных вручную непосредственно в ходе судебного процесса.

Система «IS Mechanics SRS Femida» проста в использовании. После проведения обучения секретари судебных заседаний практически сразу начинают работать с системой и уже даже после непродолжительного ее использования не представляют своей работы без этого высокотехнологичного инструмента.

Причуды «Фемиды». Пишем лоадер для программ, защищенных Themida

Themida — очень мощный протектор исполняемых файлов, позволяющий защитить их от нелицензионного копирования и поползновений хакеров. Сегодня мы продолжим разговор об этом протекторе, снова обсудим способы сброса триала, а также напишем лоадер для обхода защиты.

warning

Статья написана в исследовательских целях, имеет ознакомительный характер и предназначена для специалистов по безопасности. Автор и редакция не несут ответственности за любой вред, причиненный с применением изложенной информации. Использование или распространение ПО без лицензии производителя может преследоваться по закону.

В прошлый раз мы обсуждали принципы внутренней организации виртуальной машины Themida. А теперь давай закрепим полученные знания на конкретном примере — попробуем отучить просить ключ парочку популярных приложений фирмы ConceptWorld. Эти приложения представляют собой набор мелких дешевых полезняшек для работы с файлами, заметками и буфером обмена.

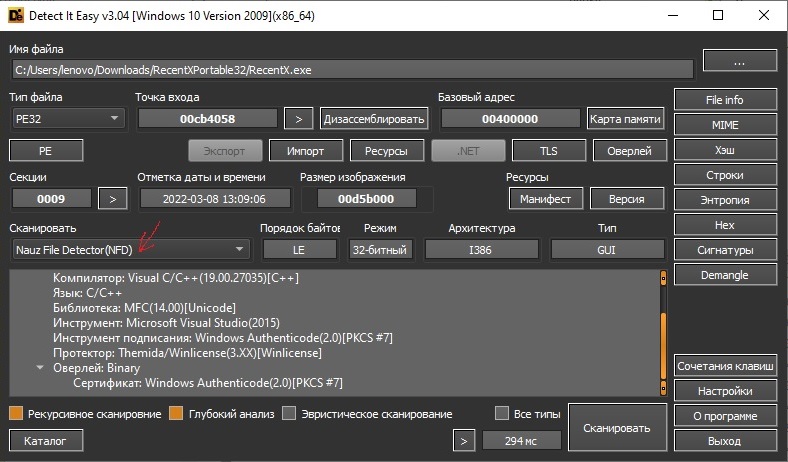

Лично я не совсем понимаю причину популярности этих утилит, более того, меня бесят их назойливые окошки, болтающиеся на экране и возникающие в самый неподходящий момент. Но самое раздражающее заключается в том, что на столь простые и дешевые приложения навесили столь взрослую защиту, в чем можно убедиться при помощи детектора протекторов DetectItEasy (Die). Этот странный факт мы с тобой сейчас исправим.

Приложения ConceptWorld отлично подойдут для демонстрации слабых мест защиты, которые мы с тобой изучим исключительно в академических и исследовательских целях. На всякий случай еще раз напомню, что актуальная Themida не всегда распознается автоматическим сканированием, для подстраховки необходимо подключать Nauz File Detector (NFD), который практически всегда определяет ее правильно.

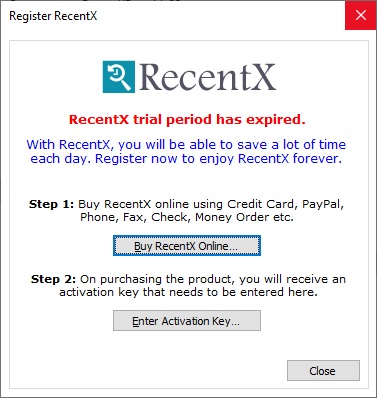

Итак, начнем с программы RecentX. Ради экономии места я не буду заниматься рекламой, описывая, для чего она служит и что умеет делать (тем более, сам до конца этого не понимаю). Давай сразу перейду к сути защиты. При запуске приложения (а также после перезапуска системы, поскольку эта утилита нагло прописывается в автозагрузку), в верхней части экрана появляется пять вкладок, которые позволяют выполнять различные действия. Тулза отлично работает 30 дней, по прошествии которых превращается в тыкву: нажатие на любой элемент интерфейса приводит к появлению настырного окошка с требованием зарегистрировать программу.

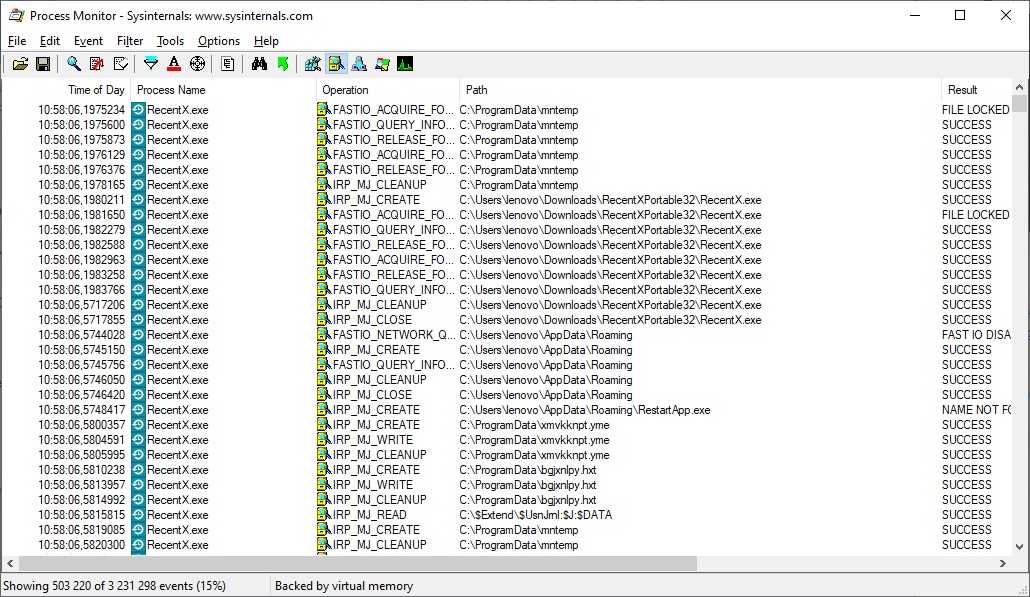

В этот раз я нарушу собственные же правила и начну с описания принципа сброса триала. Если ты уже читал мои статьи, то знаешь, что для начала нам понадобится программа ProcessMonitor (ProcMon). Запускаем ее, ставим фильтр на имя процесса RecentX. exe и для начала анализируем файловый ввод‑вывод этого процесса при его загрузке.

Это непросто, поскольку по своей специфике программа обращается чуть ли не ко всем файлам на жестком диске. Однако полистав список некоторое время, мы натыкаемся на последовательные обращения к файлам со странными непроизносимыми названиями в каталоге ProgramData .

Попробуем удалить, к примеру, файл C:\ ProgramData\ xmvkknpt. yme . Ничего не происходит, но при перезапуске программы он воссоздается на том же самом месте. Судя по всем признакам, это и есть файл триала.

Внимательно проанализировав лог ProcMon, мы обнаруживаем полный набор подобных файлов. Все они находятся в каталоге ProgramData : acqrldoh. otw , bgjxnlpy. hxt , lapoiwsc. hke , uhthdans. svu , vwnpbcnu. gon , xmvkknpt. yme и mntemp . Причем время от времени вместо файлов acqrldoh. otw и vwnpbcnu. gon программа ищет другую пару — wspjaeoc. kjj и tvmnixvk. oib . Однако даже удалив все файлы из каталога ProgramData , удовлетворения мы не получим — программа упорно продолжает просить регистрацию.

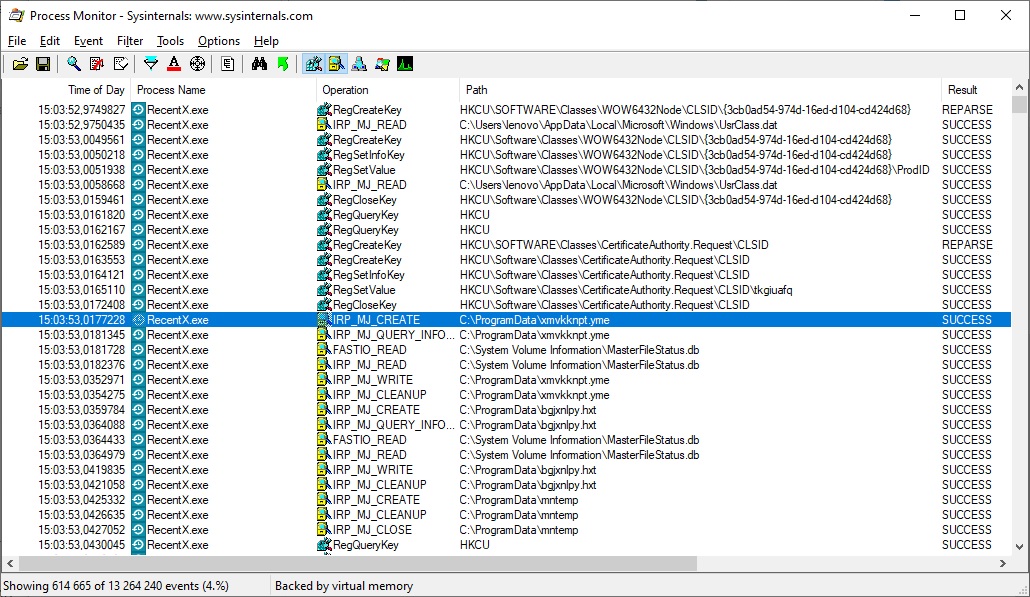

По своему предыдущему опыту я помню, что помимо файлов, информация о триале обычно дублируется в реестре, потому начинаем рыть в этом направлении. Включаем в ProcessMonitor режим Show Registry Activity и начинаем тщательно и кропотливо изучать обращения программы к системному реестру.

Похоже, мы в беде: зацепиться не за что: все ключи реестра, к которым идет обращение, на первый взгляд, ни к “Фемиде”, ни к триалу никакого отношения не имеют — программа делает что‑то связанное с сертификтами. Чтобы разрулить тупиковую ситуацию, нам явно потребуются дополнительные инструменты.

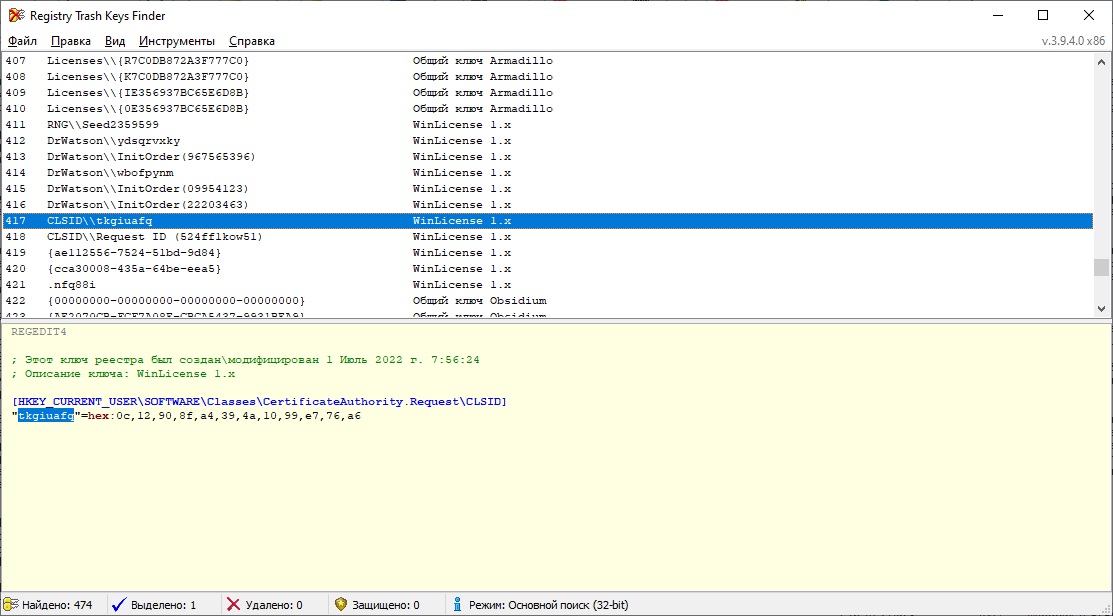

Попробуем утилиту Registry Trash Keys Finder, которая предназначена для более интеллектуальной чистки реестра. Грубо говоря, при помощи этой программы можно получить примерное представление, какие ключи в реестре не несут полезной нагрузки и каково было их изначальное предназначение. Мы не прогадали: ключ HKCU\ Software\ Classes\ CertificateAuthority. Request\ CLSID\ tkgiuafq якобы связанный с сертификатами, оказывается напрямую связан с WinLicense. Причем рядом расположено множество подобных ключей, а мы бы на них никогда и не подумали!

Помимо этого Registry Trash Keys Finder находит в реестре множество скрытых триальных ключей от других протекторов. Внимательно пройдясь по логу обращений к реестру в шаговой доступности от этого места, кроме откровенно фемидовских ключей находим список фиктивных ключей, маркируемых программой как «Неверное имя для CLSID». Что интересно, время их создания соответствует нашему триалу:

При подготовке материала использовались источники:

https://xploitlab.com/femida-automated-blind-xss-search-for-burp-suite/

https://vsrf.ru/about/info/systems/record_court_sessions/

https://xakep.ru/2022/07/05/themida-2/

Онлайн Радио 24

Онлайн Радио 24