12 простых советов по кибербезопасности, которые помогут лучше защитить ваши данные

Кибербезопасность никогда не была так важна, как сейчас. Поскольку мы проводим больше времени в Интернете, мы часто создаем и передаем больше наших личных данных. И если эти данные попадут в чужие руки, личная и финансовая информация может оказаться под угрозой. Таким образом, как для предприятий, так и для частных лиц защита конфиденциальных данных имеет решающее значение.

Почему важна кибербезопасность?

Если вы следите за техническими новостями, вы заметили, что в последнее время большое внимание уделяется конфиденциальности и кибербезопасности. Крупные компании, такие как Google и Facebook, сделали заголовки своей политики конфиденциальности. Важно то, как организации обрабатывают данные. И, к сожалению, за последний год произошло множество утечек данных.

Если нарушение данных затрагивает ваши личные данные, личная информация больше не является частной. Хакеры могут получить доступ к таким данным, как ваш номер социального страхования или банковская информация. И одним из наиболее частых последствий утечки данных является кража личных данных .

Для бизнеса, столкнувшегося с утечкой данных, есть и другие последствия. Компании могут потерять доход, или им, возможно, придется платить за увеличенные расходы на юридические услуги, PR или страхование. Интеллектуальная собственность может быть скомпрометирована. А утечка данных может нанести ущерб репутации бренда.

Независимо от того, являетесь ли вы физическим лицом или руководителем бизнеса, вам необходимо защищать свои данные. И улучшение практики кибербезопасности может начаться с небольших индивидуальных усилий. Итак, что вы можете сделать, чтобы ваши данные были в безопасности и не попали в чужие руки?

12 главных советов по кибербезопасности

Вот 12 простых советов по обеспечению безопасности вашей личной информации. Не забудьте поделиться этими советами со своими сотрудниками. Таким образом, вы также можете защитить свою организацию.

1. Будьте осторожны со ссылками.

Ссылки в электронных письмах – это распространенный инструмент, используемый хакерами, чтобы обманом заставить людей отказаться от своей защищенной информации. Это часто бывает в форме банковских выписок, бронирования авиабилетов, электронных писем для восстановления пароля и т. д.

Если пользователь нажимает на одну из этих ссылок, он попадает на поддельный сайт, который очень похож на своего реального аналога. Сайт попросит их войти в систему или ввести личную информацию. Как только хакер получит эту информацию, он получит доступ к учетной записи пользователя.

Так что помните о ссылках в своих письмах. Если что-то выглядит подозрительно, не нажимайте на это. Фактически, самый безопасный вариант — посетить сайт провайдера напрямую, а не использовать ссылку по электронной почте.

2. Меняйте пароли.

Хотя проще запомнить один пароль для всех ваших учетных записей, он не самый безопасный. Лучше всего менять пароль для каждого используемого сайта и учетной записи. Таким образом, если компания, которую вы используете, будет взломана, украденные учетные данные не будут работать на других сайтах. Если вам интересно, как вы могли бы запомнить все эти пароли, вы не одиноки. Но это подводит нас к третьему совету.

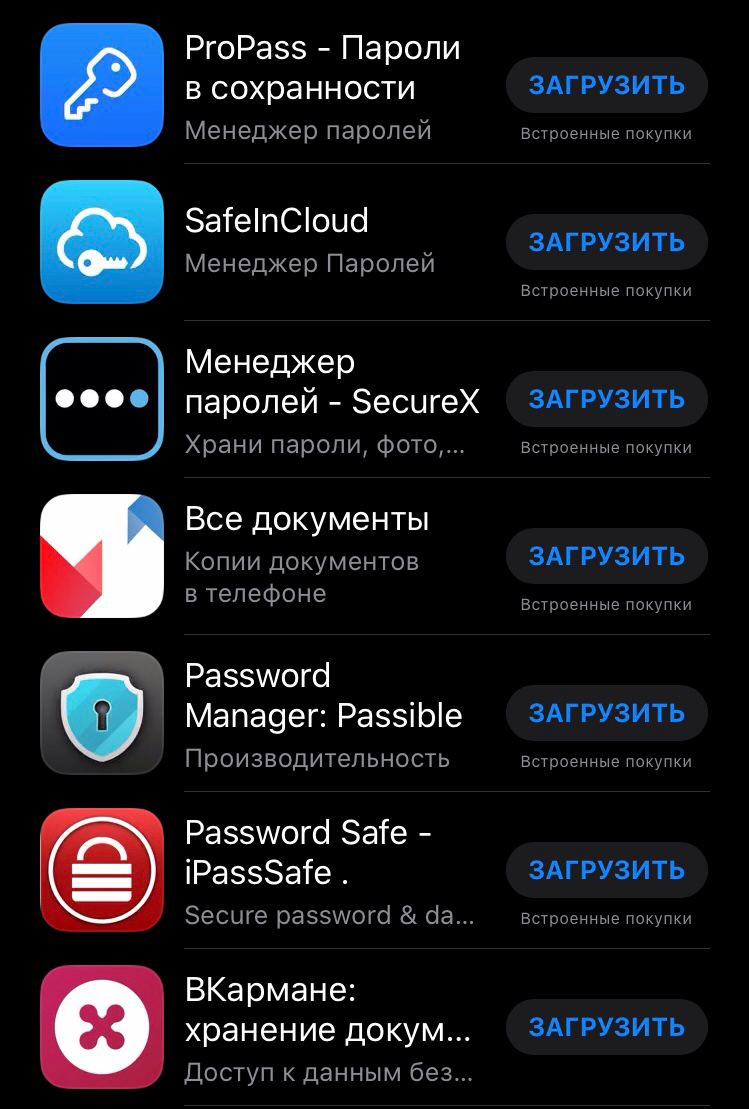

3. Используйте диспетчер паролей.

Менеджер паролей — это программа или программа, которая хранит все ваши пароли в одном месте. У вас есть один пароль «мастер-ключ» для разблокировки доступа к этим паролям. С менеджером паролей вам не придется беспокоиться о запоминании каждого из ваших паролей. Это также избавит вас от необходимости записывать пароли (чего никогда не следует делать!)

LastPass, KeePass, Dashlane, 1Password и Roboform – хорошие программы. Многие предлагают бесплатные версии, а некоторые совершенно бесплатны. И, если вы используете Dropbox, OneDrive, Google Drive или тому подобное, вы можете сохранить базу паролей на своем облачном диске, и она будет доступна где угодно.

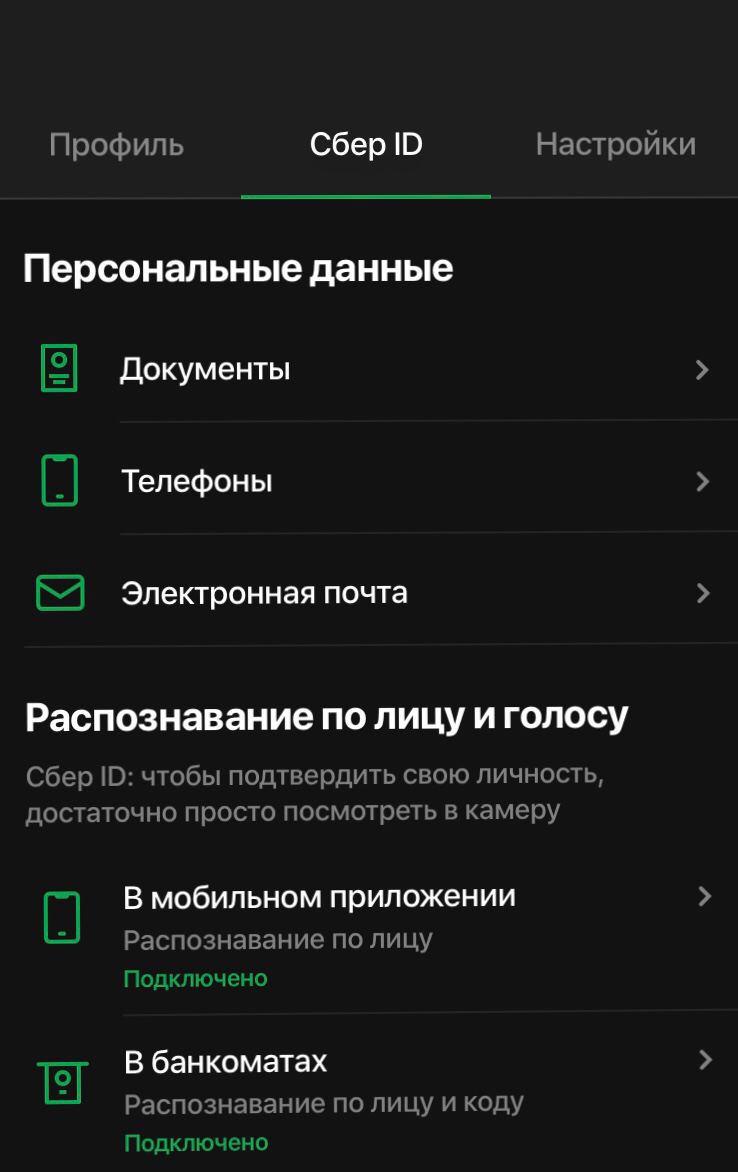

4. Настройте многофакторную аутентификацию.

Без настройки многофакторной аутентификации (MFA) пользователь может получить доступ к своей учетной записи, используя только имя пользователя и пароль. Но MFA добавляет еще один уровень защиты. Для проверки личности пользователя при входе в систему требуется более одного метода аутентификации.

Один из примеров MFA – это когда пользователь входит на веб-сайт и должен ввести дополнительный одноразовый пароль. Этот одноразовый пароль обычно отправляется на адрес электронной почты или на телефон пользователя. Настройка MFA создает многоуровневую защиту, затрудняя несанкционированный доступ к вашей информации.

5. Не используйте дебетовые карты в Интернете.

Еще один важный совет по кибербезопасности касается онлайн-платежей. При совершении онлайн-платежей избегайте использования дебетовых карт. Или что-нибудь, что напрямую связано с вашим банковским счетом.

Вместо этого используйте параметры, которые обеспечивают дополнительный уровень защиты между хакерами и вашими банковскими счетами. Это может быть кредитная карта со страховкой или какой-либо способ оплаты онлайн, например PayPal.

6. Не сохраняйте информацию о платеже.

Многие веб-сайты позволяют сохранять информацию о кредитной карте, чтобы сделать будущие покупки быстрее и проще. Не делай этого. Нарушения случаются постоянно. Красть нечего, если ваша кредитная карта не сохранена на сайте. Это может показаться проблемой, но мы обещаем, что это не так плохо, как кража вашей информации.

7. Держите свои системы в актуальном состоянии.

Ваше программное обеспечение, операционная система и браузер всегда должны быть в актуальном состоянии. Если в вашей компании используется брандмауэр, программное обеспечение и прошивка брандмауэра также должны быть обновлены. Чем старше система, тем больше времени у хакеров для поиска уязвимостей. Обновляя свои системы, вы предотвратите использование вредоносными программами или хакерами этих слабых мест в системе безопасности.

Итак, в следующий раз, когда вы увидите всплывающее окно с обновлением системы, не игнорируйте его!

8. Избегайте неизвестных сайтов.

В наш век социальных сетей легко поделиться ссылкой в Интернете. Но будьте осторожны при посещении новых сайтов. Возможно, на этих сайтах проводятся «атаки на скачивание» , которые могут угрожать вашим данным.

При атаке с использованием закачки через диск пользователю даже не нужно нажимать на что-либо, чтобы компьютер мог заразиться. Достаточно просто посетить сайт, чтобы передать вредоносный код. Итак, лучше всего придерживаться хорошо зарекомендовавших себя сайтов, которым вы доверяете. Хотя эти сайты тоже можно взломать, это маловероятно.

9. Будьте осторожны в социальных сетях.

Социальные сети — отличный способ поддерживать связь с друзьями и семьей. Но помните, чем вы делитесь в Интернете. Преступники и хакеры могут узнать много информации о вас, наблюдая за вашим общедоступным профилем. И точно так же, как вы не стали бы делиться всей своей личной информацией с незнакомцем, вы не должны делиться ею в Интернете.

10. Установите антивирусное программное обеспечение.

Вирусы, шпионское ПО, вредоносное ПО, фишинговые атаки и многое другое. Есть так много способов , которыми ваши данные могут быть скомпрометированы. Установка антивирусного программного обеспечения на ваше устройство поможет бороться с этими атаками. Убедитесь, что программное обеспечение активно и в актуальном состоянии, и что оно должно предотвращать угрозы цифровой безопасности еще до того, как они возникнут.

11. Избегайте ненужных загрузок.

Загрузки — это основная тактика, которую используют хакеры для получения доступа к вашей сети. Чтобы защитить ваш компьютер и ваши данные, ограничьте количество скачиваний. Следует избегать любого ненужного программного обеспечения или расширений браузера. А в организации сотрудникам требуется авторизация перед загрузкой чего-либо из Интернета.

Если вы считаете, что загрузка безопасна, всегда выбирайте индивидуальную установку и внимательно смотрите. Если какие-либо надстройки или расширения появляются во время автоматической установки, отклоните их.

12. Будьте чрезмерно подозрительны.

Хотя многие вещи в Интернете безопасны, лучше перестраховаться. Будьте в курсе любых ссылок, которые вы нажимаете, программного обеспечения, которое вы загружаете, и сайтов, которые вы посещаете. Немного здоровой паранойи по отношению к электронной почте, социальным сетям и Интернету может помочь вам уловить вещи, которые в противном случае ускользнули бы от вас.

Путь к кибербезопасности

Имея в виду эти советы, вы можете просматривать, делать покупки и пользоваться Интернетом, не сомневаясь в своей личной цифровой безопасности. Если вы хотите получить еще больше информации о защите ваших личных данных или защите вашего бизнеса от угроз, мы вам поможем. Мы предлагаем бесплатный курс по кибербезопасности, в котором рассматриваются лучшие практики кибербезопасности. Узнайте, как защитить свой бизнес от распространенных киберугроз – от тестирования на проникновение до фильтрации спама. И так, чего же ты ждешь? Начните применять эти советы по кибербезопасности уже сегодня!

Что, если ваша защита – это главная СЛАБОСТЬ? Подпишитесь на наш ТГ канал и будьте на шаг впереди хакеров.

10 заповедей кибербезопасности корпоративной сети

Самой эффективной защитой от современных киберугроз является превентивная профилактика. Мы собрали 10 простых советов для системных администраторов и руководителей организаций, чтобы обеспечить максимальную безопасность любой корпоративной сети.

Системному администратору

1. Используйте антивирусы на уровне шлюза

Главный источник вирусов и прочего вредоносного кода — интернет. Установив антивирус на уровне шлюза, вы защитите сразу все компьютеры локальной сети, так как он проверяет проходящий через прокси-сервер трафик. Не забудьте прописать каждому пользователю в качестве прокси-сервера шлюз с антивирусом. Госкомпаниям необходимо использовать решения, сертифицированные ФСТЭК, например антивирус «Лаборатории Касперского». Помимо него в универсальном шлюзе безопасности Traffic Inspector Next Generation можно использовать бесплатный плагин ClamAV, а также подключить другой антивирус, поддерживающий протокол ICAP.

2. Используйте систему обнаружения/предотвращения вторжений (IDS/IPS)

Атаки на компьютерные сети организаций происходят в основном извне. Целью хакеров может стать как внешний ресурс (например, веб-сайт), так и внутренний (скажем, база данных). Решение — система обнаружения/предотвращения атак (IDS/IPS), которая распознает источники атак и атакуемые машины по определенным сигнатурам сетевого трафика и «очищает» трафик от подобных негативных воздействий. Кроме того, система оповещает администратора о происходящем и создает отчеты действий для того, чтобы по ним можно было провести расследование вторжений. Одна из наиболее популярных IDS — Suricata. База сигнатур содержит актуальный список компьютерных атак, при этом можно подключить базы еще одной популярной системы обнаружения атак — Snort. Как правило, функция IDS/IPS входит в состав универсальных UTM-систем информационной безопасности, причем не только дорогих западных, но и более доступных отечественных.

Читайте тест »

3. Используйте прокси-сервер для фильтрации сетевого трафика

Часто системному администратору ставят задачу заблокировать нерегламентированные действия пользователей рабочих станций. Например, сделать так, чтобы те не смотрели видеоролики, не сидели в соцсетях, не скачивали пиратский контент. Эти действия не только отнимают рабочее время, но и могут привести к заражению машин. Чтобы избежать опасности, на прокси-сервере необходимо установить правила блокировки доступа к тем веб-ресурсам, посещение которых нежелательно. Прокси-сервер Squid позволяет настроить правила как для входящего, так и для исходящего трафика. Кроме того, в состав прокси-сервера входят средства SSL-bump, которые умеют расшифровывать защищенный трафик (HTTPS).

4. Используйте виртуальные частные сети (VPN)

Если у организации есть филиалы, то для обмена информацией между ними нежелательно использовать открытые каналы. Кроме того, угрозу представляет удаленный доступ сотрудника к офисной сети (часто корпоративные сети взламывают, используя Wi-Fi в гостиницах и других публичных местах.

Подробнее об этом »

Защитить коммуникации поможет создание виртуальной частной сети. Например, в универсальном шлюзе безопасности Traffic Inspector Next Generation есть средства построения VPN-сетей в режиме «сеть — сеть» и «клиент — сеть» на основе протокола OpenVPN и IPsec.

5. Регулярно проверяйте безопасность локальной сети

Ежемесячно выявляются несколько десятков видов уязвимостей в операционных системах, а также системах электронного документооборота и другом общем программном обеспечении. Системный администратор должен регулярно проверять находящиеся в его ведении компьютеры на наличие уязвимостей и устранять их. В этом помогают сканеры уязвимостей на уровне приложений, а также низкоуровневые средства, такие как сканер портов, для выявления и анализа возможных приложений и протоколов, выполняющихся в системе.

UTM-решения, как правило, содержат сканеры безопасности. Например, у Traffic Inspector Next Generation есть GoLismero — интеграционный фреймворк для сканеров безопасности с акцентом на веб-безопасность, а также OpenVAS, Webspider, Netmap, sqlmap и другие сканеры, работающие по разным профилям.

Руководителю

6. Изучите нормативные документы по информационной безопасности

Вышестоящие организации или ведомства выпускают положения по обеспечению информационной безопасности, регламенты и т. п. Как правило, это длинные и малопонятные тексты, написанные канцелярским языком. Попросите системного администратора выделить в них главное и обсудите с ним, какие из требований следует выполнить в первую очередь.

7. Разработайте и внедрите качественную политику паролей

Доведите до сведения всех коллег, насколько им опасно раскрывать свои пароли. Бумажка с шифром, приклеенная к монитору, даст хакеру ключ для взлома всей сети. Вмените пользователям в обязанность менять пароли не реже чем раз в полгода. А для наиболее важных сотрудников, таких как руководство и бухгалтерия, раз в квартал. Используйте только длинные и сложные пароли, соответствующие правилам безопасности – содержащие заглавные и строчные буквы, цифры и специальные символы. Если длинный пароль трудно запомнить, его можно разбить на две части и одну записать на видном месте, а другую держать в голове, либо сохранить в специальной программе — менеджере паролей.

8. Наладьте резервное копирование

Резервное копирование — это запись всех цифровых данных организации на внешний накопитель информации или на облачный сервер. Лучше всего, когда проводится регулярно. Ведь тогда, если бизнес утратит важные данные, их легко будет восстановить, и в худшем случае вы потеряете обновления за несколько дней или за несколько часов. Как часто делать бэкапы и долго ли их хранить? Оптимальный вариант — часто сохранять недавнюю информацию и долго хранить отдельные срезы, например делать бэкапы каждый день, хранить сделанные за последние 30 дней, а также хранить срезы, сделанные 2, 3, 6, 12 и 24 месяца назад.

9. Обучайте персонал информационной безопасности

Азы инфобезопасности и цифровой гигиены сотрудникам объяснит системный администратор, но желательно обучать ей комплексно. Хорошо бы, чтобы работники компании прошли специальные курсы по прикладной кибербезопасности, например Kaspersky ASAP. Пусть для новых членов команды учеба на таких курсах будет обязательной.

10. Проводите периодические проверки

Каким бы надежным ни был защитный периметр компании, его стоит время от времени испытывать на прочность. Например, поставьте задачу системному администратору сымитировать хакерскую атаку — отправить всем сотрудникам почтовое сообщение с подменой отправителя и «вирусным» файлом в архиве (например: отправитель — руководитель отдела кадров, тема — “Новый год”, вложение — Работа в праздники.zip, в файле — скрипт, который даст системному администратору понять, на каком компьютере был запущен файл). С теми, кто откроет опасное вложение, определенно нужно будет провести “воспитательную работу” — поднатаскать их в основах информационной безопасности.

Протестируйте бесплатно в течение 30 дней

Попробовать

Подпишитесь на рассылку Смарт-Софт

Бонусы подписки: · скидка на первую покупку · white paper об информационной безопасности в бизнесе Условия акции

Как обезопасить личные данные в приложениях и социальных сетях

За многими действиями пользователя следят аналитики, маркетологи и искусственный интеллект, цель которых создать идеальный контент для каждого клиента.

У большинства приложений на смартфоне есть доступ к вашему коду от карты. Когда вы оплачиваете фитнес онлайн, программа может сохранить не только платежную информацию, но и персональные данные. Для удобства пользователей доставка часто подразумевает включение вашего адреса в базу контактов. Учитывая сложность и специфику современных технологий, разработчики не всегда ставят в приоритет защиту приватности и анонимность при использовании популярных приложений. Мы получаем таргетированную рекламу, обсуждая определенную тему по телефону, а контент наших новостных лент в социальных сетях генерируется посредством отслеживания лайков и комментариев. За многими действиями пользователя следят аналитики, маркетологи и искусственный интеллект, цель которых создать идеальный контент для каждого клиента. Основатель сервиса по блокировке рекламы 1Blocker Салават Хасанов рассказывает, как минимизировать риски опубликования данных в диджитал-поле и как использовать приложения безопасно.

Изучайте всю доступную информацию

- Пользуйтесь «Настройками» в самом смартфоне, помимо изменения опций в приложении.

- Изучайте сайт агрегатора и информационное поле.

- Внимательно читайте инструкции на сайте и параметры, отображенные в вашем браузере.

Соблюдайте правила пользования

Среди простых правил: включение геолокации, создание разных паролей для новых ресурсов, регулярное обновление информации и очищение истории в браузере.

Если правильно распоряжается свободами (выбор в предоставлении информации, указание своих личных данных, обновление платежной информации), которое дает приложение, большую часть данных можно обезопасить. Создавая различные пароли на своих устройствах, не записывайте их в заметках смартфона. Если ваши данные все же окажутся в открытом доступе, скорее всего, эта часть информации тоже будет доступна злоумышленникам. Есть специальные программы, позволяющие безопасно хранить личную информацию. Вы также можете пользоваться старыми, но все еще эффективными методами: например, записывать свой пароль, вычитая из последних двух цифр какое-то число. Например, ваш пароль «Россия 2020», но пишете себе в заметках «Россия 2030», держа в голове, что от всего записанного нужно вычитать 10. Также, не забывайте о логике: цифр всего 10, а вот букв 33, поэтому буквенные пароли взламывать сложнее. Подумайте также о том, как действуют сами злоумышленники: процесс взлома давно автоматизирован. Например, большинство паролей пробивают сначала по электронному словарю. Решением может стать рандомный набор букв или цифр, который придется подбирать вручную или игра с раскладками клавиатуры, когда слово на русском вы набираете на английской раскладке.

Пользуйтесь паролями, которые генерируются автоматически. Такая опция встроена в устройства от Apple. Любой девайс при создании нового пароля предложит вам автоматически генерируемый набор буквы и цифр, который имеет высокую степень защиты. Также, в браузере можно установить настройки, согласно которым на вашем устройстве этот пароль будет заполняться автоматически, но при этом не сохраняется в облаке. Это будет безопасным и удобным вариантом, если определенным типом приложений вы пользуетесь на одном гаджете (например, вызываете такси или заказываете доставку продуктов только с телефона).

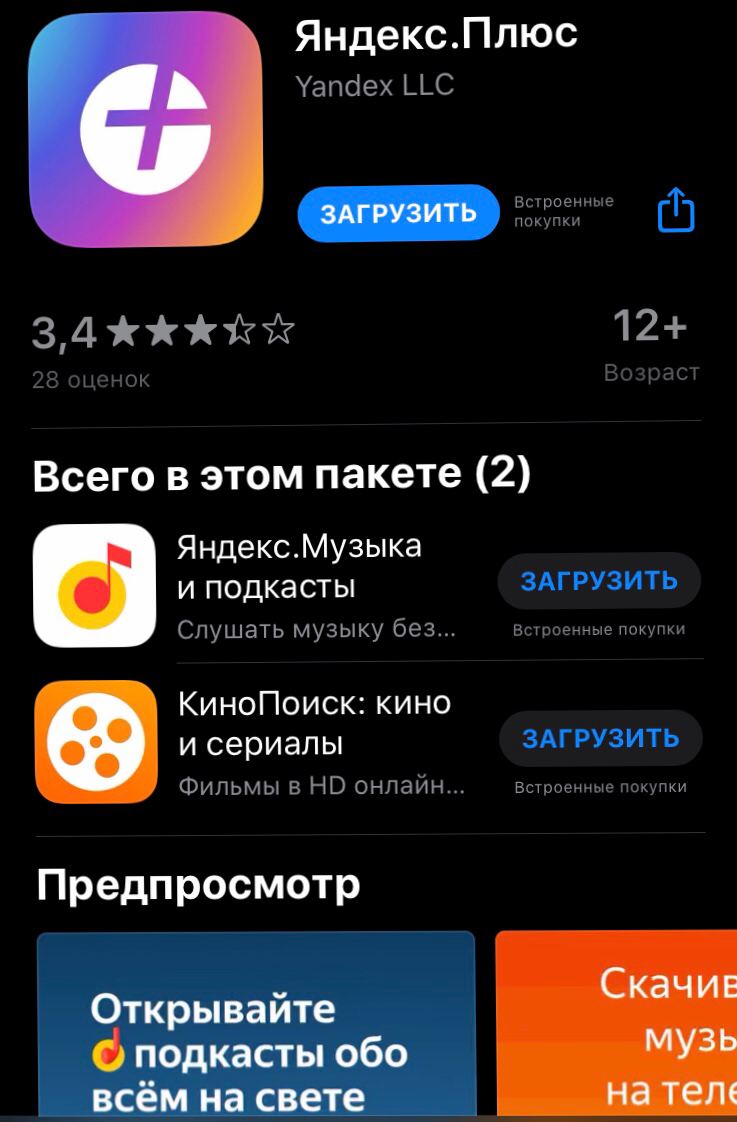

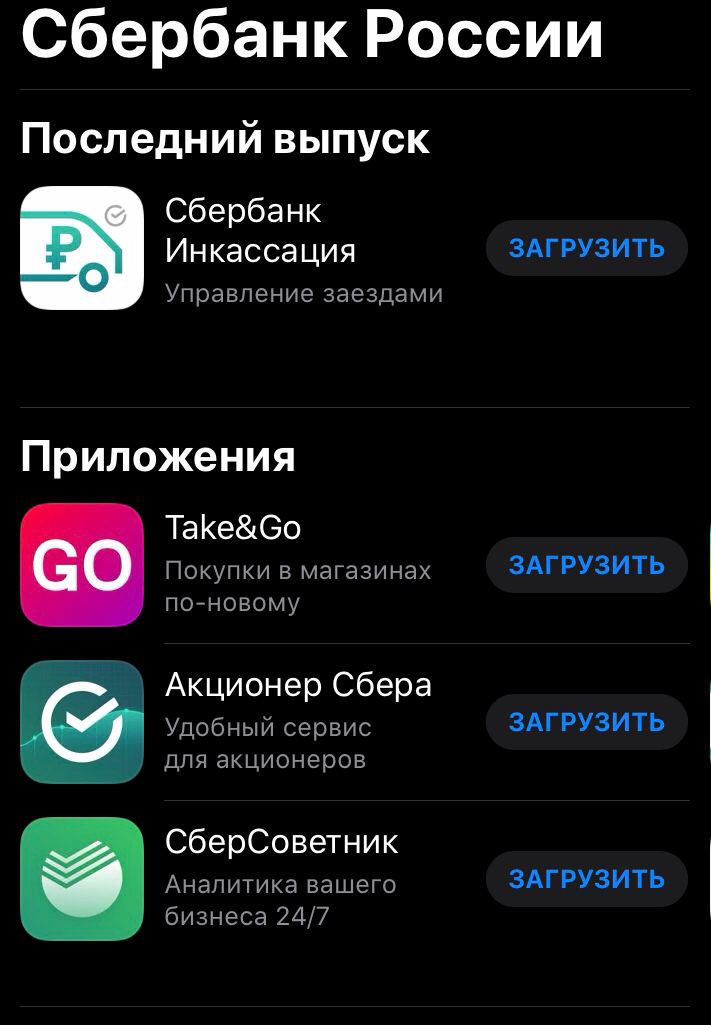

Используйте проверенные сервисы

Используйте большие и проверенные ресурсы. Из минусов – вряд ли вам удастся выиграть судебную тяжбу в случае утечки данных. Из плюсов – компании уже вложили миллиарды в свой бренд и позитивный имидж, они сделают все, чтобы не потерять его. Удобнее всего будет отдать приоритет определенной экосистеме, для доступа к ресурсам которой подойдет один пароль. Такие опции есть у Яндекса (КиноПоиск, Яндекс.Музыка, Яндекс.Плюс и Яндекс.Маркет), у Сбербанка (СберЗвук, СберМаркет и т.д.) и у зарубежных систем, таких как Google или Apple. Создание единой учетной записи позволяет убрать необходимость запоминать десятки паролей, при этом открывает возможности для подключения разных типов услуг.

К тому же, у IT-гигантов есть и человеческие, и финансовые ресурсы, чтобы обеспечить безопасность ваших данных. Более того, они часто предлагают большие суммы денег за поиск изъянов в их системе. В силу монополизации этого рынка, компании могут нанимать лучших программистов, которые просчитывают риски и предлагают пользователям варианты их снижения: это те самые ситуации, когда созданный пароль не принимается без наличия цифр, специальных символов или заглавных букв.

Хранение паролей практикуют и крупнейшие игроки рынка – среди них Google Chrome, который запомнит и обеспечит безопасность не только пароля, но и банковских данных. За счет этого вам не придется каждый раз на различных сайтах заполнять форму для оплаты, браузер сам предложит доступные варианты кредитной информации.

Для хранения банковской информации существуют специализированные варианты, например, KIS от лаборатории Касперского. В понимании общественности, агрегатор является защитой от вирусов, однако они предлагают гораздо больший набор опций, среди которых контроль за использованием веб-камеры, обнаружение шпионского программного обеспечения и шифрование онлайн-платежей.

В качестве единой базы можно использовать и свой почтовый ящик, главное – защитить его самого. Создайте резервную почту, запретите вход без двухфакторной аутентификации и установите необходимость подтверждения входа со второго девайса. Выполнив все эти действия, вы легко можете указывать эту почту в качестве логина и восстанавливать пароли безопасно в случае необходимости.

Храните пароли в специальных приложениях

Несмотря на то, что хранение данных на разных носителях опасно, в современном мире невозможно обойтись без этого. Даже если вы принципиально не регистрируетесь в социальных сетях и ни разу в жизни не листали ленту в Instagram, вы пользуетесь государственными услугами и банковской системой. А это сведения о вашем материальном достатке, семейном положении и адресе проживания. Самостоятельно защитить информацию в этом случае сложно. Но есть несколько шагов, как обезопасить процесс:

Внимательно относитесь к тому, какие данные вы предоставляете. Копируйте или сохраняйте все свои пароли. Используйте дополнительные способы защиты, предлагаемые приложениями.

Храните схожие или созданные по одному принципу пароли от важнейших ресурсов на разных источниках, чтобы получив доступ к информации о вашем банковском счете, хранящимся в одном приложении; хакер не смог добраться до ваших паспортных данных, которые доступны на другом сервисе, где пароль создан аналогичным образом. Дублируйте информацию, так как это помогает создать больше «неизвестных единиц», а значит делает процесс подбора, поиска и взлома сложнее и дольше.

Очень важно также внимательно и регулярно проверять, не взламывали ли ваши пароли. Для этого существуют отдельные сервисы, которые стоит добавить к себе в «закладки» браузера. Один из них подразумевает проверку сохранностей паролей через проверку email адреса – Have I been Pwned. Стоит выбрать наиболее удобное приложение или сайт из этой категории, особенно если у вас появились подозрения, что кто-то мог воспользоваться вашей страницей или данными.

«Если я все сделаю, мои данные никогда не украдут?»

Быть в курсе трендов и следовать базовым советам по безопасности в сети необходимо, но важно помнить, что это никогда не может стать гарантом полной сохранности данных. Регулярно проверяйте свои страницы в социальных сетях на предмет взлома, обновляйте пароли несколько раз в год и контролируйте все странные операции, проходящие на ваших счетах или в ваших предложениях. И помните, что разработчики делают это для вас, не бойтесь обращаться в службы поддержки за помощью и советом!

Не бойтесь просить помощи и совета

Изучайте отраслевые и профессиональные ресурсы, где компетентные специалисты делятся опытом и помогают избежать распространенных ошибок. Очень часто полезную информацию можно найти на форумах, посвященных определенной тематике. Помните, что сами создатели приложений заинтересованы в том, чтобы личные данные оставались доступны только для ограниченного круга лиц. У банковских агрегаторов есть обучающие вставки для того, чтобы сформировать понимание, зачем вы предоставляете информацию и как она будет использована в дальнейшем для улучшения сервиса. Не бойтесь писать в чаты поддержки или на официальную почту в случае сомнений. Уточните, как именно шифруются данные, каким образом реализуется хранение, можно ли не указывать определенные параметры.

Вы подозреваете, что за вами кто-то СЛЕДИТ?

Присоединяйтесь к нашему ТГ каналу и научитесь контролировать свои цифровые следы.

При подготовке материала использовались источники:

https://www.securitylab.ru/blog/personal/bezmaly/350620.php

https://www.smart-soft.ru/blog/10_sovetov_po_kiberbezopasnost/

https://www.securitylab.ru/analytics/512959.php

Онлайн Радио 24

Онлайн Радио 24