Как для взлома другого компьютера использовать командную строку и альтернативный способ

У вас может быть много причин, которые побуждают вас взламывать чужие компьютеры. Конечно, взлом другого компьютера принесет вам пользу, если ваши исходные данные хороши.

В этот момент, может быть, вы начальник, вы обнаружили утечку конфиденциальных документов вашей компании. И вы хотите проверить компьютер сотрудника, чтобы узнать, не украл ли кто-то документы компании через компьютер. Вы должны выяснить правду об этой ситуации.

Но как без разрешения получить удаленный доступ к другому компьютеру? Есть более чем несколько способов, которыми можно воспользоваться. В данной статье будет подробно рассказано о том, как взломать компьютер в той же сети с помощью CMD. После этого мы также представим вам альтернативный способ. Теперь давайте познакомимся с каждым по отдельности.

- Часть 1. Что такое CMD?

- Часть 2. Взломать другой компьютер через CMD

- Часть 3. Ограничения использования CMD для взлома компьютера

- Часть 4. Доступ к другому компьютеру через MoniVisor

Что такое CMD?

Командная строка – это базовое приложение командной строки, выполняющее роль интерпретатора командной строки.

В основном она была разработана для iOS/2, Windows CE и операционных систем на базе Windows NT, к которым относятся Windows 2000, XP, Windows 8 и Windows 10.

Он автоматизирует задачи с помощью различных скриптов и пакетных файлов, выполняет административные функции и решает многие вопросы, которые становятся проблемой для пользователя.

Кроме того, он используется для подачи различных команд системе, например, команд управления файлами, таких как копирование, удаление и т. д. Иногда его называют командной оболочкой или интерпретатором CMD, или даже его файлами.

Взлом другого компьютера с помощью CMD

Как получить доступ к другому компьютеру с помощью командной строки? Прежде чем вы узнаете, как использовать командную строку для взлома другого компьютера, вам придется настроить эту функцию на компьютерной системе объекта взлома.

Предварительно настройте удаленный рабочий стол

Для этого вам понадобится бизнес-версия или Pro-версия Windows. Обратите внимание на то, чтобы сначала необходимо получить доступ к компьютеру цели, включая доступ к учетной записи и паролю компьютера, если для использования вы выберете этот метод. Вот шаги по настройке удаленного рабочего стола на чьем-то компьютере.

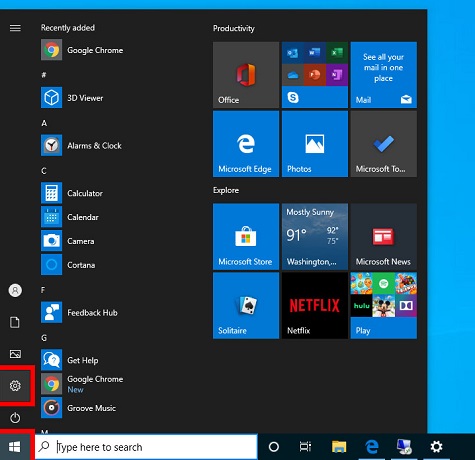

Шаг 1: С помощью кнопки Windows перейдите в меню «Пуск».

Шаг 2: Нажмите на значок шестеренки, который обозначает «Настройки».

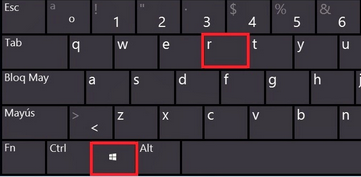

Шаг 3: Нажмите «Система», а затем «Удаленный рабочий стол».

Шаг 4: Включите «Включить удаленный рабочий стол».

Если вы используете более старую версию Windows, вам следует выполнить шаги, указанные ниже.

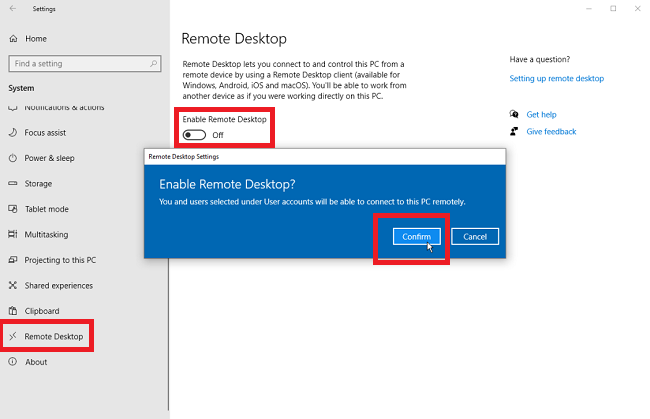

Шаг 1: В «Панели управления» перейдите в «Система и безопасность».

Шаг 2: Нажмите «Разрешить удаленный доступ» в разделе «Система».

Шаг 3: На вкладке «Удаленный» выберите переключатель рядом с «Разрешить удаленные подключения к этому компьютеру».

В зависимости от версии Windows, установленной в системе, вы можете использовать любой из этих двух методов для настройки подключений к удаленному рабочему столу в вашей компьютерной системе.

3 шага для взлома другого компьютера с помощью командной строки

Выполнив описанные выше шаги, вы можете использовать cmd для удаленного управления другим компьютером для доступа к его компьютерной системе. Вот шаги, чтобы узнать, как получить удаленный доступ к другому компьютеру без разрешения с помощью cmd.

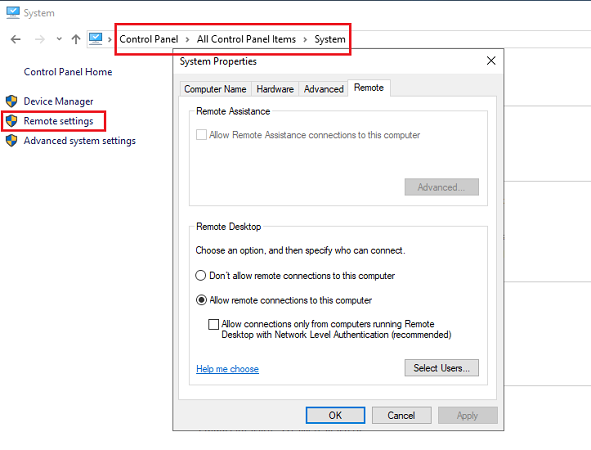

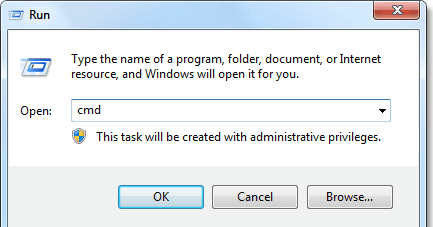

Шаг 1: Нажмите одновременно клавиши «Windows» и «r».

Шаг 2: Введите «cmd» и нажмите «Enter».

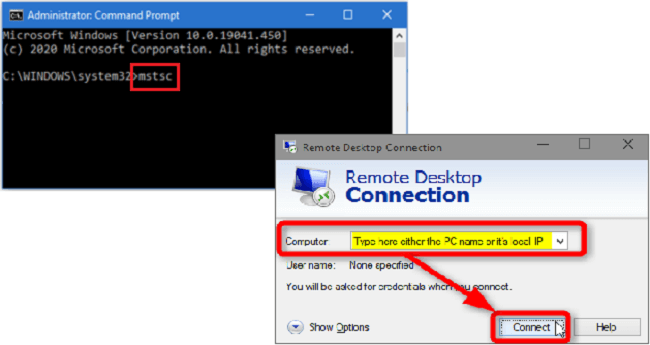

Шаг 3: Введите «mstsc», чтобы запустить приложение для подключения к удаленному рабочему столу.

Вы также можете получить прямой доступ к компьютеру, используя следующие дополнительные термины.

mstsc/console/v:имя_компьютера

Это приведет вас прямо к экрану входа в систему компьютера цели.

Вы даже можете ввести общедоступный IP-адрес вашей компьютерной системы вместо «имя компьютера». Если вы не знаете IP-адрес компьютера цели, вы можете выполнить поиск «Какой мой IP» в Google через браузер цели.

Ограничения использования CMD для взлома компьютера

Существуют определенные ограничения на взлом компьютера с помощью командной строки. Некоторые из основных ограничений перечислены ниже.

1. Если на компьютере цели ранее не была настроена компьютерная система удаленного рабочего стола, вы не можете взломать систему с помощью этого метода.

2. Чтобы этот метод работал, целевой компьютер должен быть включен, а не находиться в спящем или гибернационном режиме.

3. Этот метод взлома чужой компьютерной системы не работает, если вы не помните имя и учетную запись компьютера цели.

Доступ к другому компьютеру через MoniVisor

Из-за перечисленных выше ограничений необходимо найти альтернативный метод удаленного доступа к чужой компьютерной системе. Один из лучших способов сделать это — использовать MoniVisor.

Это настоятельно рекомендуемый инструмент мониторинга компьютерной системы, который можно использовать для простого отслеживания всех действий и доступа к любому файлу, хранящемуся в компьютерной системе цели.

Возможности MoniVisor

- Мониторинг активности в социальных сетях, таких как Whatsapp, Facebook (Messenger), Twitter, Skype.

- История загрузок и отслеживание интернет-активности

- Мониторинг разговоров по электронной почте. Поддержка для проверки содержимого каждого электронного письма.

- Автоматический скриншот экрана системы компьютера без звука.

- Запись нажатий клавиш, включая удаленные нажатия клавиш.

- Отслеживание активности приложения. Точно знать время последнего использования конкретного приложения.

- Мониторинг активности входа.

Шаги по использованию MoniVisor

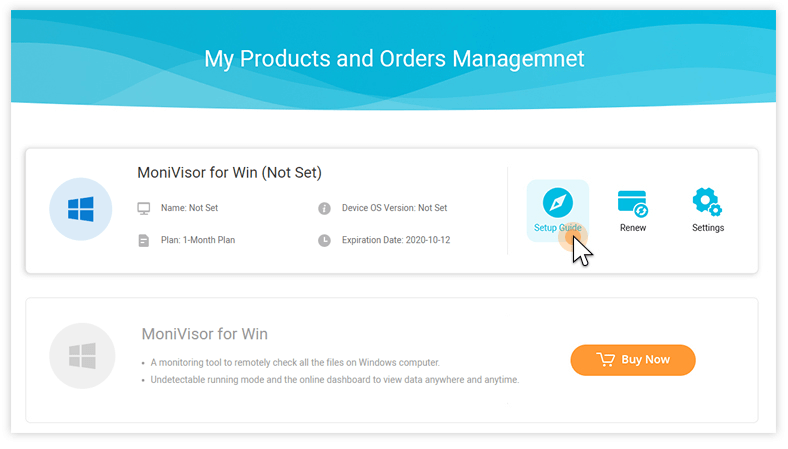

Шаг 1: Создайте действующую учетную запись MoniVisor, используя свой адрес электронной почты.

Шаг 2: Следуйте пошаговым инструкциям и настройте параметры компьютера соответствующим образом. Вам необходимо установить расширение в браузере, если вы хотите отслеживать социальные сети и электронную почту цели.

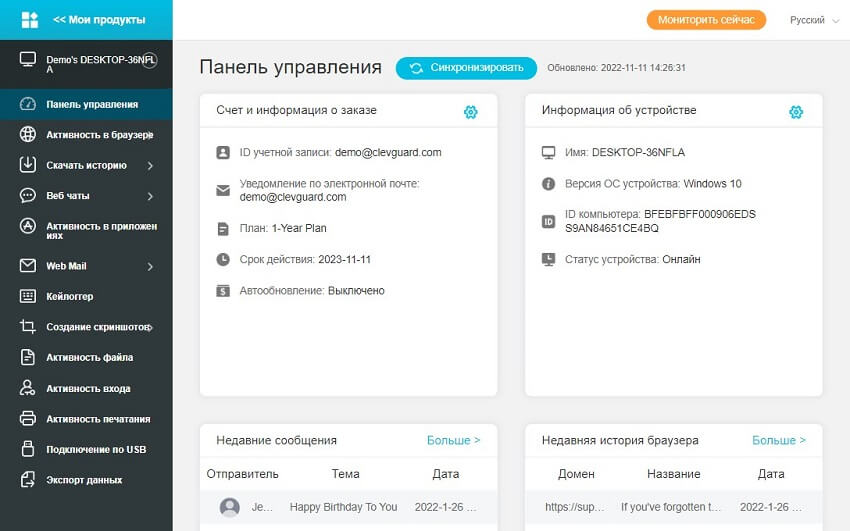

После успешной настройки в соответствии с нашим руководством по веб-сайту приложение будет скрыто, а данные целевого компьютера будут обновляться автоматически.

Шаг 3: Войдите, используя свои учетные данные, в онлайн-панель с любого другого устройства, чтобы просмотреть все действия.

Преимущества использования MoniVisor

Есть много преимуществ использования MoniVisor, расширенного инструмента мониторинга, когда речь идет об удаленном доступе к файлам в чужой системе.

Нет необходимости в физическом доступе к компьютеру, кроме первоначальной настройки.

Вы можете получить доступ к чужому компьютеру практически с любого устройства со стабильным подключением к Интернету.

Вы можете отслеживать все действия на компьютере, кроме удаленного доступа к необходимым файлам. Только с одной установкой обновленные данные цели могут быть автоматически загружены удаленно.

Вам не нужно обладать профессиональными знаниями в области компьютерных технологий.

Краткое содержание

Как работодателю, два метода, представленные в этой статье, могут помочь вам контролировать компьютеры сотрудников. Как родитель, вы можете использовать эти способы, чтобы проверить своих детей. В данных случаях 2 вышеупомянутых метода могут оказаться очень полезными. Однако первый метод, описанный в этой статье, имеет множество ограничений.

Это преодолевается методом, предлагаемым MoniVisor, и именно по этой причине он настоятельно рекомендуется, когда речь идет об удаленном доступе к файлам в чьей-либо компьютерной системе.

вам также может понравиться:

Posté sur November 11, 2022 ( Mis à jour: November 11, 2022 )

Сертифицированный специалист по контент-маркетингу с большой страстью к интернету и онлайн-безопасности. Она стремится просвещать аудиторию о советах и хитростях кибербезопасности.

(Cliquez pour évaluer ce message)

Généralement évalué 5 ( 170 participé)

Évalué avec succès!

Vous avez déjà noté cet article!

Лучшие бесплатные программы для удаленного доступа к компьютеру 2023

4.6 Оценок: 93 (Ваша: )

4.6 Оценок: 93 (Ваша: )

Расскажем, как организовать работу, если нужно подключиться к другому ПК дистанционно или что-то в нем починить. Вы узнаете, как получить удаленный доступ к компьютеру без TeamViewer, какие бесплатные программы для удаленного доступа к компьютеру использовать, и как обойтись вообще без них.

Бесплатные аналоги TeamViewer

Весной 2022 года TeamViewer ушел из России. Причины те же, что и у других крупных зарубежных поставщиков софта — санкции, политика и т.д. Программа для удаленного доступа, которую поставляла компания, больше недоступна. Новые подключения к платформе невозможны, продление старых подписок тоже. Действующие контракты еще работают, но только для тех организаций, что не входят в санкционный список, и до того времени, пока не кончится срок лицензии.

Ранее с помощью TeamViewer бизнес мог управлять устройствами на расстоянии, контролировать работу сотрудников из любой точки мира, чинить неполадки и вести мониторинг сети. Софт работал на любых операционных системах и «машинах» — был адаптирован к офисным и домашним ноутбукам, смартфонам и даже промышленным роботам. Теперь, когда ведущий поставщик софта ушел, российские пользователи вынуждены искать ему замену.

TeamViewer — чем заменить?

Мы проанализировали самые популярные аналоги Тимвивера, оставшиеся на рынке, и решили выбрать лучшие из бесплатных. Описанные ниже программы распространяются либо полностью свободно и могут использоваться в коммерческих целях без ограничений, либо имеют Free-версии с урезанным функционалом.

Чтобы вам было проще читать, договоримся, что хост — это сервер, то есть второй ПК, к которому требуется подключение. Клиент — это локальный компьютер, то есть администратор, который будет «гостем» на принимающей стороне.

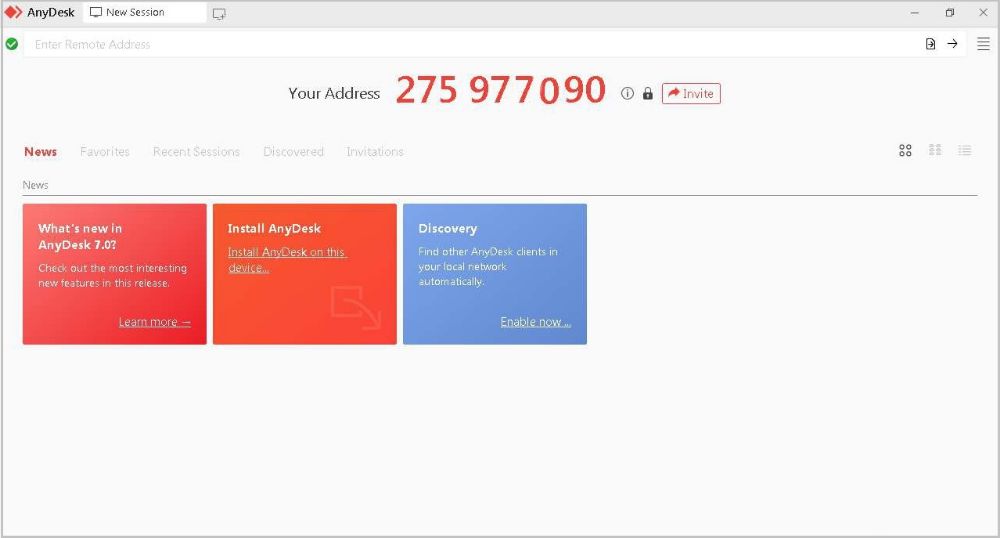

AnyDesk (free версия)

Если вы — крупная компания, бесплатной версии AnyDesk не хватит. Но если администратор один, а устройств на удаленке 2-3, платный тариф брать не обязательно — будете работать, будто пользуетесь лично.

Подключиться ко второму устройству можно через девятизначный номер или псевдоним. Второй вариант удобнее, так как имена проще запоминаются. Принимающая сторона при этом может ограничивать администратора, например блокировать клавиатуру, мышь или буфер обмена. Если установлен автоматический доступ к ПК, возиться с соединением не придется — клиент и хост связываются по запросу, сразу.

DWService

Еще один способ удаленного управления ПК, но уже полностью бесплатный. В основе сервиса — открытый исходный код, а значит его можно менять и использовать в коммерческих целях. Чтобы соединить два компьютера, нужно установить DWService на стороне хоста, а клиента подключить через браузер. Также можно использовать программу разово, то есть не устанавливать «на постоянку», а запустить для одного сеанса.

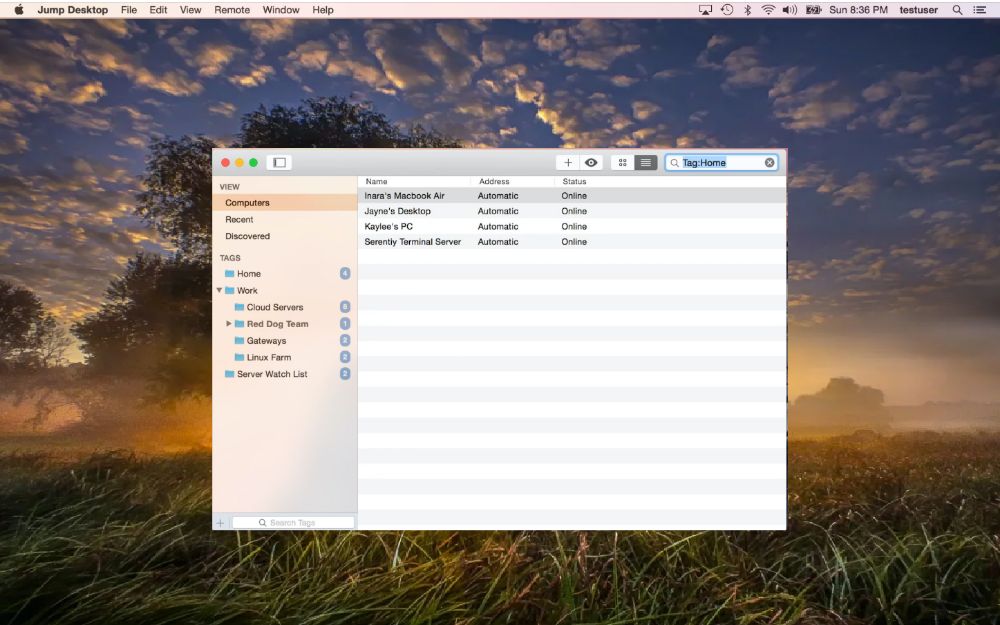

Jump Desktop

Если пользоваться лично, приложение бесплатно. Работает на Windows и macOS. Есть версия для iOS, а значит управлять другими ПК администратор системы может даже с айфона или айпада. Подключение к хосту занимает около пяти минут, но дальше проблем с производительностью не будет. Jump Desktop использует собственную технологию Fluid Remote Desktop, благодаря которой экран работает плавно, с частотой 60 FPS.

Каждый раз для связи с хостом пароль вводить не нужно. Система запоминает учетные записи локальных пользователей и связывает их автоматически. При необходимости автосоединение можно отключить и вернуться к обычному способу входа.

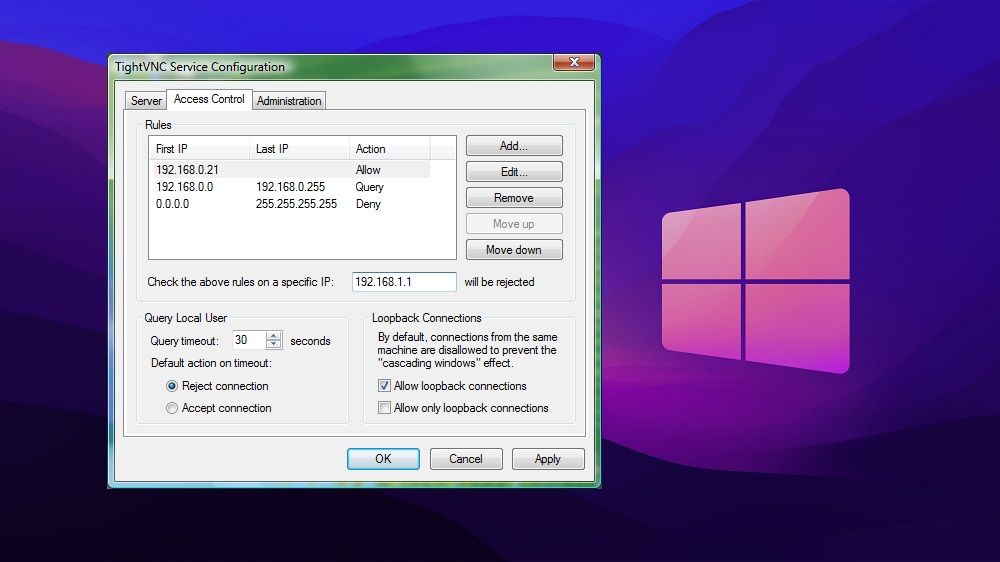

TightVNC

Устанавливает не слишком безопасное соединение, поэтому для внедрения в коммерческую среду не рекомендуем. Тем не менее разработчики говорят об этом открыто и уже работают над разработкой встроенного шифрования.

Софт распространяется полностью бесплатно, подходит для всех, даже устаревших, версий Windows и позволяет устанавливать удаленное подключение к компьютеру по IP. Весной этого года разработчики выпустили несколько важных обновлений — теперь в TightVNC вы можете копировать текст с клиента и вставлять его на хост. Также имеется обмен файлами между несколькими устройствами.

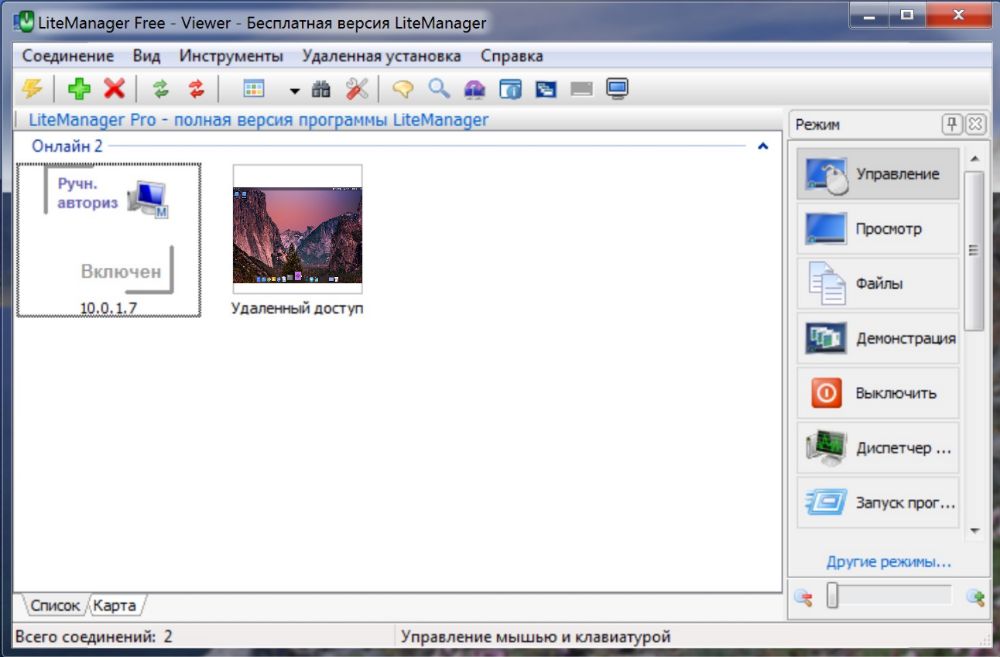

LiteManager Free

Free версия позволяет добавлять в команду до 30 устройств и управлять ими дистанционно. Подходит как для частных лиц, так и для небольших организаций — использование в коммерческих целях не запрещено. В LiteManager Free можно дистанционно запускать и останавливать процессы через диспетчер задач, загружать файлы на хост или скачивать их на ПК администратора. Чтобы вести переписку, есть текстовый чат.

Если скорость интернета упала, включите «Экономичный режим», уменьшите цветность экрана и значения FPS. Качество картинки снизится, но канал станет свободнее и задержки станут менее заметными.

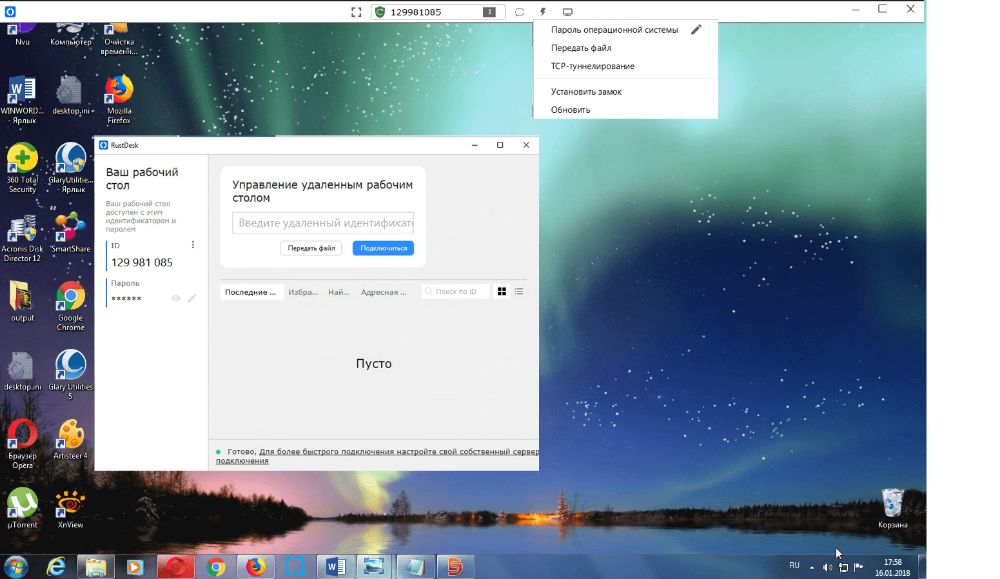

Rust Desk

Кроссплатформенное ПО с открытым исходным кодом. Имеет портативную версию, которая не требует установки, и веб-клиент, чтобы пользоваться через браузер. Вы можете связываться с другими ПК через сервер компании или использовать собственный, с нуля написанный сервер — как это сделать, описано на официальном сайте Rust Desk.

Функционал стандартен — дистанционное управление компьютером, обмен файлами, текстовый чат. Официальной техподдержки нет. Чтобы решать проблемы с установкой и ошибками, люди идут в сообщества программы в Discord и на Reddit и задают вопросы там.

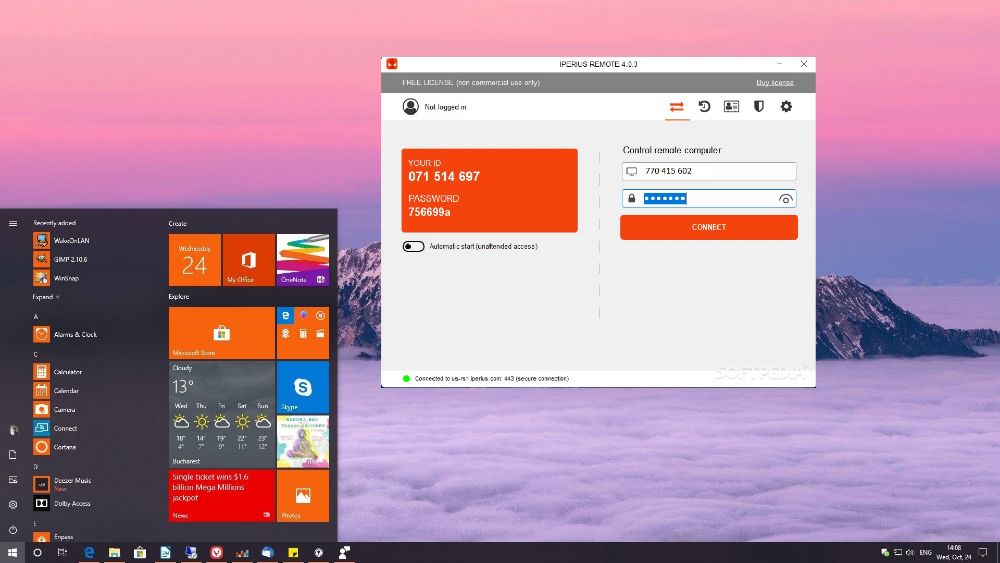

Iperius Remote

Простая и бесплатная программа для удаленного управления компьютером, в которой хост и администратор могут писать в чат, а также обмениваться файлами. Для частных лиц работает без ограничений. Iperius Remote «дружит» со всеми операционками Windows, начиная с 7 версии, Windows Server и macOS.

У Iperius Remote есть приложение для мобильных, чтобы вы могли управлять рабочим ноутбуком с телефона. Подключиться даёт к любому ПК, но только к одному. Для связи с новым устройством придется перезапускать сессию.

Российские программы для удаленного доступа

к компьютеру

Логично, что в период санкций и всевозможных блокировок отечественный софт становится популярнее. К тому же техподдержка всегда отвечает на русском, а исходный код принадлежит российским разработчикам. Можно надеяться, что «родное» ПО продолжит работать стабильно, а для бизнеса это особенно важно.

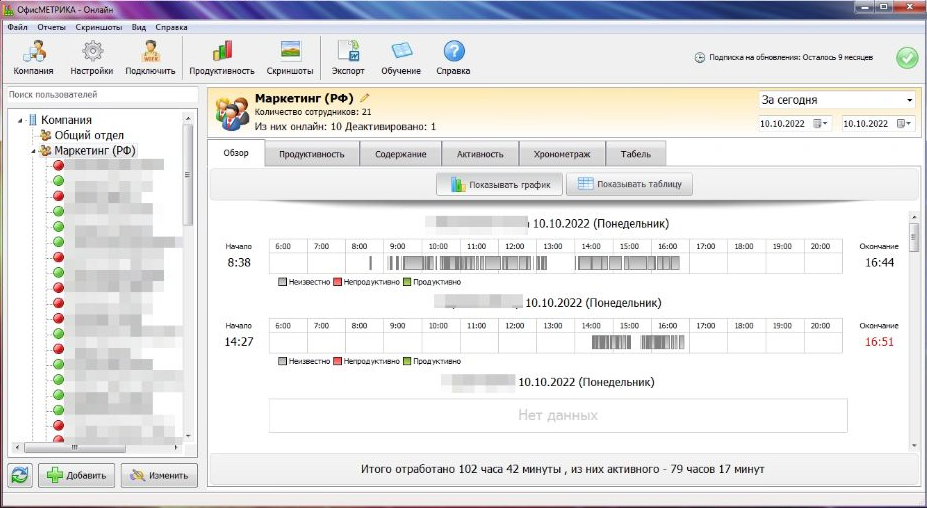

ОфисМЕТРИКА

Программа российского производства для контроля и мониторинга экранов. Позволяет отслеживать действия на устройствах, показывает, какие сайты открывались и какие запускались службы. Администратор видит отчеты в формате графиков, где можно посмотреть, когда компьютер был активен, а когда «простаивал». Информация о посещенных страницах и действиях в проводнике отображается, при наведении на ленту.

ОфисМЕТРИКА делает скриншоты с определенным интервалом и выгружает их на специально выделенный для компании сервер. На ресурсах самого софта ничего не хранится, а значит просматривать информацию может только фирма-заказчик. Приложение не перехватывает конфиденциальные данные и не записывает пароли. Скачать программу для удаленного доступа, чтобы опробовать ее функционал, можно с официального сайта.

Можно ли удаленно подключиться к компьютеру без ведома пользователя?

Мечта и страх некоторых пользователей — это возможность удалённого подключения к компьютеру без ведома его владельца. Мы не раз видели такое в фильмах про шпионов. Но возможно ли это в реальной жизни?

В этой статье мы узнаем, можно ли подключиться к компьютеру без ведома пользователя через интернет. Разберёмся в том, какие способы для этого есть, можно ли защититься от этого, и кому это может быть нужно.

Можно ли удалённо подключиться к компьютеру без ведома его владельца

Нет ничего невозможного в том, чтобы подключиться удалённо к компьютеру и чтобы пользователь об этом не подозревал. Однако, это возможно только в том случае, если сам пользователь компьютера не достаточно хорошо понимает в данной области и не следит за цифровой гигиеной, то есть не принимает никаких мер по защите своего компьютера. А это редкость.

Другой вопрос — кому это нужно, кому может потребоваться входить в чужой компьютер несанкционированно. Если вы обычный пользователь компьютера, который делает рядовые операции, работает, посещает соцсети, развлекается с помощью своего ПК, если вы не являетесь преступником и на вас нет никаких подозрений, то никто не станет заходить в ваш компьютер, потому что ни у кого не будет для этого мотива. Если же вы храните на компьютере какие-то важные файлы, содержащие сведения о коммерческой, военной, политической или другой тайне, если ведёте такой образ жизни, что кто-то может подозревать вас в преступлениях, то вероятность того, что за вашим компьютером будут следить, есть, и это вполне возможно.

У органов правопорядка может быть разрешение, которое даёт им полномочия и право на такую удалённую слежку за чужим компьютером. Но у этого разрешения должно быть веское основание. В ином случае это является нарушением закона.

Есть ещё такая категория «хакеров», которые просто ради развлечения или в целях обучения могут пытаться получать доступ к случайному удалённому компьютеру. Обычно это дети, подростки, которые хотят почувствовать себя кибер-преступниками. В большинстве случаев они не несут угрозы компьютерной безопасности, так как их атаки проваливаются. Однако, такие поступки также могут квалифицироваться как кибер-преступление и наказываться.

Подытожив вышесказанное, можно сделать следующий вывод. Получить удалённый доступ к компьютеру без ведома его пользователя в принципе возможно, если пользователь сам по незнанию или неосторожности допускает это, не задумываясь о безопасности своего устройства. Но для того, чтобы кто-то попытался зайти в чужой компьютер, в большинстве случаев нужно веское основание, мотив.

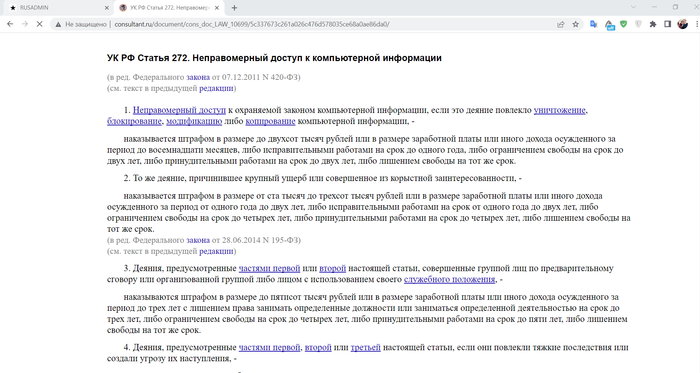

Какая ответственность за доступ к чужому компьютеру

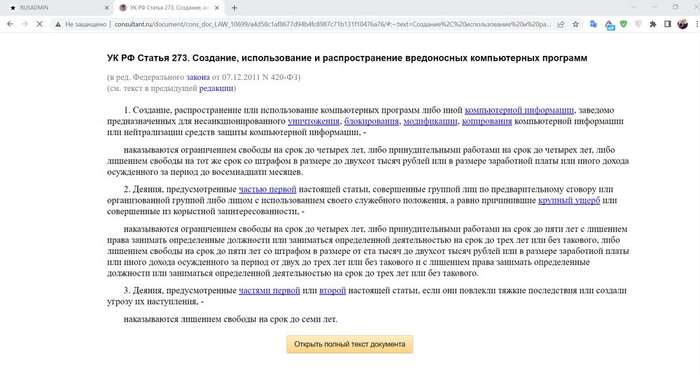

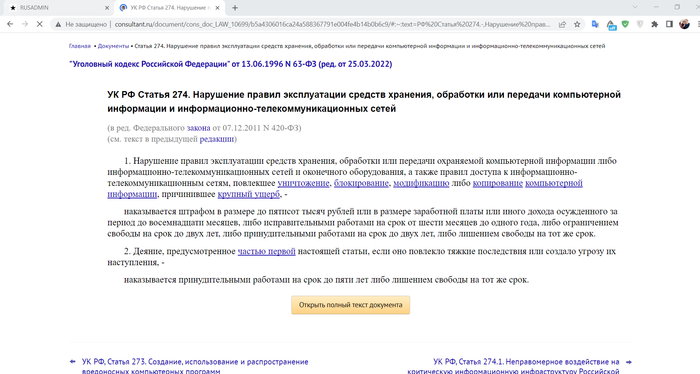

Ответственность за несанкционированный доступ к чужому компьютеру регулируется сразу тремя статьями уголовного кодекса.

Статья 272 УК назначает наказание в виде штрафа от 200 000 рублей до лишения свободы на срок до 7 лет в случае получения несанкционированного доступа к компьютерным данным, охраняемым законом. Под данными, которые охраняются законом, понимаются государственные тайны, информация стратегического характера. Такие действия, как копирование, блокирование, уничтожение или модификация этих данных относится к понятию несанкционированного доступа и влечёт за собой указанную ответственность.

Статья 273 УК назначает наказание в виде штрафа от 200 000 рублей до ограничения свободы на срок до 4 лет за изготовление, распространение и использование вредоносного программного обеспечения. Доступ к чужому компьютеру почти невозможен без таких программ. Обратите внимание, что ответственность возникает даже за использование таких программ в целях взлома чужого компьютера, а не только за их разработку. Под понятием вредоносных программ понимается такое ПО, которые создано для копирования, блокирования, удаления, изменения данных без ведома их владельца, а также для нейтрализации систем компьютерной защиты.

Статья 274 УК назначает наказание в виде штрафа в размере от 500 000 рублей до лишения свободы на срок до 5 лет за удаление, копирование, модификацию, блокирование компьютерных данных. При этом, в отличии от статьи 272 УК, здесь речь идёт не только о данных, которые защищаются государством, но и о любых других. Но статья вступает в действие только в случае появления значительного ущерба в последствии совершения этого преступления.

Кроме этих статей, в действие могут пойти и другие статьи уголовного и административного кодексов. Например, статьи, связанные с нарушением конфиденциальности личной жизни, если в случае несанкционированного доступа к чужому компьютеру без ведома пользователя, были похищены тайны переписки или получен доступ к личным мультимедийным файлам. Ответственность может возникнуть и по «мошенническим» статьям, если в ходе атаки на чужой компьютер были похищены платёжные данные, что привело к потере средств жертвы преступления. Также могут быть и другие случаи.

Уровень наказания зависит от наличия отягчающих обстоятельств. Преступления, совершённые группой лиц и / или повлекшие тяжёлые последствия, будут наказывать более строго.

Как сделать, чтобы никто не смог удалённо зайти в компьютер без моего ведома

Для того чтобы не допустить несанкционированный доступ к компьютеру и потерю данных, нужно соблюдать элементарные правила цифровой гигиены.

Речь об этих рекомендациях:

- Всегда используйте антивирусную программу. Можно использовать встроенную в Windows систему защиты. Но по возможности лучше установить антивирусное ПО, желательно платное.

- Всегда обновляйте антивирус, чтобы вирусная база была актуальной.

- Всегда выполняйте обновления операционной системы и установленного программного обеспечения. В обновлениях разработчики устраняют уязвимости, которые могут стать лазейкой в ваш компьютер.

- При скачивании каких-либо файлов с сайтов, убедитесь в том, что сайт является надёжным, а не мошенническим.

- Не скачивайте файлы, которые пришли в чат или на электронную почту от незнакомых людей.

- Будьте внимательны при запуске не знакомых файлов на компьютере. Вредоносные программы могут маскироваться под обычные файлы, например, архивы, документы, фотографии, видео, торренты, но при этом быть приложениями и иметь расширение .exe. Запуск таких файлов приведёт к установке вредоносной программы на ваш компьютер, а не к открытию документа или архива.

- При подключении к компьютеру флешек, внешних жёстких дисков и других носителей, всегда проверяйте их на вирусы.

- Не пользуйтесь общественным бесплатным Wi-fi, которому не доверяете.

- Если на компьютер установлены программы удалённого доступа, такие как Teamviewer, Anydesk и другие, то отключайте их в тот момент, когда не пользуетесь ими. Обратите внимание, что эти программы могут работать в фоновом режиме, тогда их нужно закрыть с помощью иконки внизу справа, около часов.

- Если имеете какие-либо секретные документы, то храните их на съёмном носителе, а не в компьютере. По возможности подключайте носитель только в те моменты, когда у компьютера нет доступа в интернет.

Какие признаки несанкционированного удалённого доступа в компьютер

Для того чтобы понять, осуществляется ли сейчас удалённый доступ к вашему компьютеру, можно обратить внимание не следующие признаки.

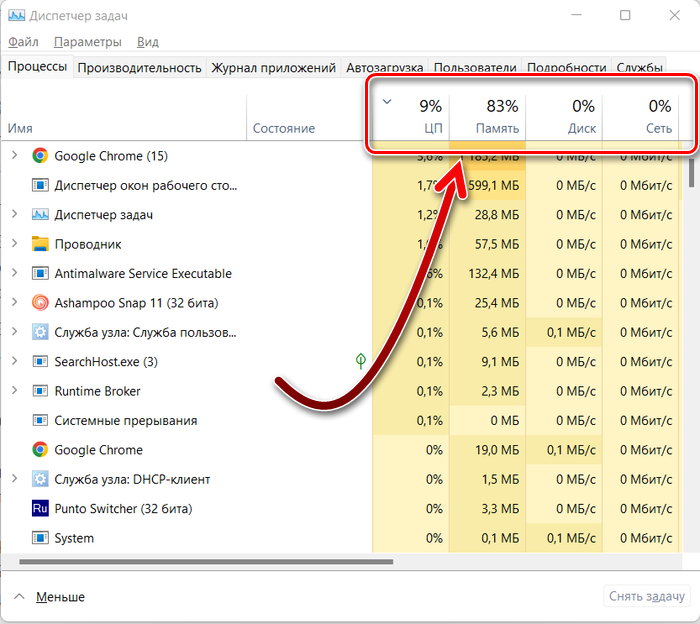

Чрезмерная нагрузка на процессор, оперативную память, жёсткий диск и сеть в состоянии покоя компьютера может быть признаком несанкционированного доступа. Определить высокую нагрузку на процессор можно в диспетчере задач, который можно запустить с помощью сочетания клавиш Ctrl+Alt+Del.

Однако это не точный признак, так как нагрузка в момент покоя может возникать от некоторых фоновых процессов на компьютере. Чаще всего это скачивание или установка обновлений и дефрагментация диска. Поэтому при возникновении нагрузки на компьютер в тот момент, когда он ничего не делает, следует проанализировать, что именно эту нагрузку создаёт.

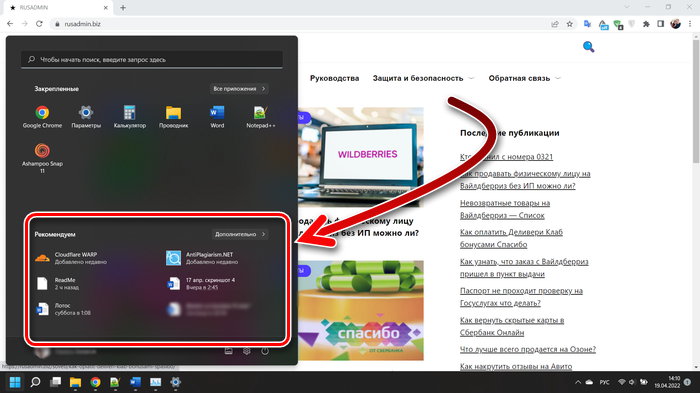

Ещё один признак несанкционированного доступа в чужой компьютер — это наличие в списке недавно открытых тех файлов, которые пользователь сам точно не отрывал. Тогда, очевидно, что кто-то другой удалённо смог получить доступ к файлу и открыть его. Список недавно открытых файлов можно увидеть в меню «Пуск».

Очевидным признаком доступа в компьютер является перемещение курсора в те моменты, когда вы этого не делаете.

Если вы подозреваете, что прямо сейчас происходит атака на ваш компьютер и есть риск потери или компрометации важной информации, то немедленно отключите компьютер от интернета — выключите wi-fi модуль или выньте кабель.

При подготовке материала использовались источники:

https://www.clevguard.com/ru/computer-monitoring/how-to-hack-a-computer-on-the-same-network-using-cmd.html

https://amssoft.ru/amsblog/programmy-dlya-udalennogo-dostupa.php

https://rusadmin.biz/soveti/mozhno-li-udalenno-podklyuchitsya-k-kompyuteru-bez-vedoma-polzovatelya/

Онлайн Радио 24

Онлайн Радио 24