§1. Основные принципы организации и задачи сетевой безопасности.

Сетевая безопасность является частью информационной безопасности. Имея те же задачи, что и информационная безопасность, сетевая безопасность приобретает свою специфику, связанную с тем, что нападающий, оставаясь в тени своей географической удаленности или скрываясь за анонимными прокси- серверами, может действовать безнаказанно (или почти безнаказанно), нападая на различные службы и ресурсы сети путем целенаправленной атаки на отдельные компьютеры или проводя массированную бомбардировку своими пакетами диапазонов сети с целью выявления слабых бастионов. При работе с удаленными пользователями также изменяются стандартные процедуры аутентификации для локальных компьютеров, поскольку передача паролей в открытом виде становится опасной. Кроме того, пользователям инофрмационных сетей предлагаются все новые и новые услуги через сети GSM, беспроводные сети Wi-Fi, кабельный и спутниковый Интернет. Новые сервисы, представляя современному пользователю широкий спектр услуг, одновременно уменьшают его общую безопасность, расширяя базу незаконного внедрения извне для кражи паролей, конфиденциальной информации из компьютера пользователя, заражения его вирусами, троянскими конями, шпионскими модулями SpyWare, причиняющим индивидуальным пользователям и локальным сетям офисов и учреждений немалый экономический ущерб. Поэтому проблема надежной защиты от внешнего вторжения не является надуманной или малозначащей. В нашем курсе мы постараемся дать характеристику основным сетевым угрозам и соответствующим методам защиты. Перечислим сначало основные задачи информационной безопасности и дадим им краткую характеристику.

Под информационной безопасностью понимается защищенность информации и поддерживающей инфраструктуры от случайных или преднамеренных воздействий естественного или искусственного характера, которые могут нанести неприемлемый ущерб субъектам информационных отношений, в том числе владельцам и пользователям информации и поддерживающей инфраструктуры. Защита информации – это комплекс мероприятий, направленных на обеспечение информационной безопасности.

К основными задачами информационной безопасности относят следующие задачи:

- Обеспечение доступности информационных ресурсов,

- Обеспечение целостности информационных ресурсов и поддерживающей инфраструктуры,

- Обеспечение конфиденциальности информационных ресурсов.

Поясним понятия доступности, целостности и конфиденциальности.

Доступность – это возможность за приемлемое время получить требуемую информационную услугу. Доступность информационных сервисов одновременно предполагает ограничение несанкционированногодоступа, защиту сервисов от незаконного вторжения и захвата этих услуг.

Под целостностью подразумевается актуальность и непротиворечивость информации, ее защищенность от разрушения и несанкционированного изменения. Наконец, конфиденциальность – это защита от несанкционированного доступа к информации, чтения ее лицами, не имеющими соответвующих прав.

Информационные системы создаются для получения определенных информационных услуг. Если по тем или иным причинам предоставить эти услуги пользователям становится невозможно, это, очевидно, наносит ущерб всем субъектам информационных отношений. Поэтому, не противопоставляя доступность остальным аспектам, мы выделяем ее как важнейший элемент информационной безопасности.

Для обеспечения информационной безопасности используется целый комплекс мер защиты, включая сюда защиту от пожаров, наводнений и других природных катаклизмов, обучение персонала правильной работе с информацией (неумелый пользователь страшнее врага!), физическое ограничение доступа к серверам и других критически важным элементам информационной инфраструктуры, законодательные меры защиты, воспитательная работа со служащими компаний, кадровая работа с персоналом и много другое. Методы защиты принято делить на три основные категории.

Физические методы защиты образуют внешний уровень защиты. Сюда можно отнести, например, службу охраны учреждения, проверяющей документы на входе в (первичная авторизация, разделяющая толпу на людей, имеющих право на доступ к ресурсам, и на граждан, не имеющих таких прав). В эту группу методов защиты также относятся меры защиты от пожаров, скачков напряжения электропитания, наводнений и других техногенных опасностей. Всевозможные датчики, видеокамеры, электронные замки, установленные на охраняемых помещениях, ограничивают перемещение персонала в защищаемых местах и уменьшают вероятность проникновения потенциального нарушителя.

Организационно- правовые методы предназначены для формирования общей политики безопасности учреждения, подбора кадрового состава и включают воспитательные меры защиты, специальные процедуры принятия и увольнения сотрудников (именно обиженные сотрудники представляют особую угрозу для безопасности предприятия в силу знания специфики работы и структуры защиты). Воспитательные меры призваны также воспитывать у сотрудников чувство ответственности за свою работу, работу коллектива и предприятия, в целом, а также информировать служащих о мерах наказания, предусмотренных за те или иные нарушения.

К техническим методам защиты отнесем программно- аппаратные средства, осуществляющие процедуры аутентификации пользователей, защиту данных от несанкционированного доступа и чтения (криптографические средства), а также средства безопасной передачи данных по сетям, защиту от вирусов и т.п.

Отметим, что вышеупомянутые методы защиты принято делить также дополнительно на предупреждающие, выявляющие и восстанавливающие методы защиты. Первые подобно законам и постановлениям предупреждают взломщика о потенциальных мерах наказания, предусмотренных за те или иные нарушения. Вторые подобно датчикам и сигнализаторам выявляют наличие нарушений в сфере информационной безопасности и предупреждают владельца информации или службу безопасности о вторжении в защищаемую структуру. Третьи служат для восстановления ущерба, нанесенного при атаке на информационные ресурсы или службы защиты. Эти три дополнительные три группы можно найти как среди физических, так и среди организационных и технических средств и методов защиты (попробуйте найти примеры).

Не умаляя значимости физических и организационно- правовых методов защиты, мы основное внимание уделим техническим методам защиты, в группу которых включается и криптография. Сначало напомним общие сведения о технических аспектах взаимодействия компьютеров в сети в рамках 7-уровневой модели OSI, которая является стандартом в области межсетевых взаимодействий.

§2. Описание модели OSI межсетевых взаимодействий.

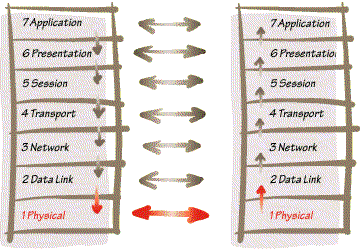

Взаимодействие между устройствами в сети представляет собой сложную процедуру, включающую различные аспекты, начиная от согласования уровней сигналов для различных физических сред и кончая вопросами формирования сообщений и организацию защиты передаваемой информации. Эта комплексная задача разбивается на более простые задачи и распределяется по различным уровням взаимодействия, образующим иерархию. В начале 80-х годов прошлого столетия Международная организация по стандартизации (International Standardization Organization – ISO) предложило модель для этой иерархии, получившей название модели открытых взаимодействий (Open System Interconnections, OSI).

Эта эталонная модель, иногда называемая стеком OSI представляет собой 7-уровневую сетевую иерархию (рис. 1). Модель содержит в себе по сути 2 различных модели:

- горизонтальную модель на базе протоколов, обеспечивающую механизм взаимодействия программ и процессов на различных машинах

- вертикальную модель на основе услуг, обеспечиваемых соседними уровнями друг другу на одной машине

В горизонтальной модели двум программам требуется общий протокол для обмена данными. В вертикальной – соседние уровни обмениваются данными с использованием интерфейсов API.

Сообощение формируется на самом верхнем прикладном уровне иерархии, затем подвергается преобразованиям (таким как, например, кодирование, сжатие, шифорование), разбивается на сегменты (пакеты, кадры), снабжается заголовком и т.д. При этом оно спускается вниз, уровень за уровнем, пока не достигнет самого низкого, физического уровня, после чего будет передано в сеть. На компьютере получателя происходит обратная процедура, в результате которого будет восстановлено исходное сообщение. Ниже мы рассмотрим более подробно задачи, решаемые на каждом уровне.

Рисунок 1. Модель OSI

И снова о важном: ТОП-10 основных правил кибербезопасности

Мишенью для кибератаки может стать тот, у кого есть деньги (неважно, сколько) и какие-либо данные (аккаунты, пароли, документы, электронные письма и т.д.). Более того, от киберпреступников может пострадать кто угодно, поскольку мошенники автоматизируют большинство своих атак.

Вопросу компьютерной и сетевой безопасности уделяют много внимания в самых продвинутых странах мира. К примеру, 29 мая 2009 года в США объявили о создании в Белом доме отдела по кибербезопасности. В честь этого события Редакция PaySpace Magazine решила напомнить основные правила кибербезопасности, соблюдение которых поможет минимизировать риски.

Правило 1. Придумайте надежные пароли

Это одно из ключевых правил кибербезопасности. Пароль должен состоять из сложного сочетания символов. При этом для каждого отдельного сервиса и сайта должен быть свой пароль — ни в коем случае не используйте их повторно. Никогда не сообщайте свои пароли кому-либо, не храните их записанными на бумаге и не вводите их на сторонних сайтах.

Надежные пароли — одно из ключевых правил кибербезопасности. Фото: Ticketing Technology News

Правило 2. Никогда не оставляйте свои устройства без присмотра

Если вам нужно оставить свой компьютер, телефон или планшет на какое-то время — независимо от того, как быстро вы вернетесь — заблокируйте его, чтобы никто не мог воспользоваться им, пока вас нет. Не давайте возможности недоброжелателям так легко получить доступ к вашей конфиденциальной информацией.

Правило 3. Позаботьтесь о безопасности при совершении платежных операций

Не заходите в онлайн-банкинг и не совершайте покупки онлайн с чужих устройств или общественных сетей. В противном случае ваши банковские данные могут собрать и украсть киберпреступники.

Позаботьтесь о безопасности при совершении платежных операций. Фото: CommenceBusiness.com

Правило 4. Используйте антивирус

Антивирусные программы помогут вовремя выявить вредоносное ПО и защитить ваш компьютер от возможных угроз. Не забывайте также установить антивирус на смартфон или планшет, особенно если вы используете их для осуществления платежей.

Правило 5. Делайте резервное копирование данных

Это поможет вам не только в случае системного сбоя на устройстве, но и в случае поражения вашего компьютера вирусом-шифровальщиком. Повторяйте бекап время от времени, чтобы не потерять важную информацию.

Делайте резервное копирование данных. Фото: Enterprise IT Pro

Правило 6. Будьте осторожны с накопителями, подключаемыми к устройству

Никогда не подключайте USB-накопитель или устройство, происхождение которого вам неизвестно. Они могут быть заражены вредоносным программным обеспечением, которое может даже не поддаться форматированию.

Правило 7. Используйте двухфакторную аутентификацию

Чем больше уровней защиты вы используете, тем увереннее вы можете быть в том, что с вашими устройствами и данными ничего не случится. Активируйте двухфакторную аутентификацию на всех аккаунтах, которые поддерживают такую возможность.

Используйте двухфакторную аутентификацию. Фото: emaze.com

Правило 8. Регулярно проверяйте свои банковские отчетности

Проверяйте свою историю платежей регулярно. В этом вам может помочь онлайн-банкинг. Отслеживайте подозрительную активность и при необходимости сразу уведомите свой банк, смените пароль и убедитесь, что применили все доступные меры безопасности.

Правило 9. Не кликайте на подозрительные вложения, ссылки и баннеры

Обращайте также внимание на написание URL-адреса. Фишинговые сайты часто имитируют интерфейсы банков и онлайн-магазинов, заменяя лишь один или несколько символов в ссылке. Кроме того, вредоносные домены часто содержат сложные комбинации символов или орфографические ошибки.

Помните о существовании фишинговых сайтов — обращайте внимание на написание URL-адреса. Фото: tripwire.com

Правило 10. Обезопасьте себя от спама

Для этого прежде всего необходимо давать свой основной адрес электронной почты только тем людям и компаниям, которым вы доверяете. Не заполняйте ненужные формы, где просят указать e-mail. Если все таки вы получили спам, отметьте его, чтобы помочь вашему провайдеру электронной почты более эффективно блокировать спам в дальнейшем. Будет полезно также отключить автоматическую загрузку графических файлов HTML во входящих письмах.

20 правил безопасного пользования интернетом

Согласно статистике, более 124 млн россиян, то есть около 85% населения страны, пользуются интернетом. Многие настолько привыкли общаться, работать, учиться, смотреть видео и слушать музыку онлайн, что не представляют своей повседневной жизни без интернета. Однако, находясь в сети, важно помнить о правилах безопасности. Иначе вы рискуете столкнуться с мошенниками или лишиться важной информации. Предлагаем 20 советов, которые помогут повысить уровень онлайн-грамотности.

25 января 2022

1. Установите антивирусные программы

Вирус – это вредоносная программа, которая проникает на ваш компьютер, ноутбук или смартфон различными способами. Она способна не только помешать работе, например, сделать недоступной часть постоянной памяти, но и похитить конфиденциальную информацию: логины, пароли, банковские реквизиты. Для защиты от вирусов существуют антивирусы. Важно не просто пользоваться ими, но и периодически обновлять их базы данных, ведь создатели вредоносных программ то и дело запускают в интернет свои новые разработки.

2. Используйте сложные логины и пароли

Логин в виде имени, фамилии и пароль типа 1234 или QWERTY – не лучшая идея. Если кто-то всерьез решит похитить вашу конфиденциальную информацию, он расколет такую «защиту» в два счета. Хороший логин и пароль – это сложная комбинация, в которой используются заглавные и строчные буквы, цифры и символы. Лучше задействовать специальные программы, которые генерируют их, запоминают и надежно хранят. И желательно пользоваться разными сочетаниями логинов и паролей для разных сайтов.

3. Разлогинивайтесь на чужих устройствах

Воспользовались чужим компьютером? После этого недостаточно просто закрыть страницу, на которую вы заходили. Не забывайте предварительно выходить из всех аккаунтов, соцсетей и мессенджеров на устройстве. В противном случае человек, который сядет за этот компьютер после вас, получит возможность войти в вашу учетную запись и сделать с ней все, что ему заблагорассудится.

4. Проверяйте безопасность соединений

Всегда обращайте внимание на то, что написано в адресной строке. Если вы видите, что адрес сайта начинается с HTTPS – все в порядке, это безопасное соединение и здесь можно вводить конфиденциальную информацию. Если же адрес начинается с HTTP – это значит, что соединение не защищено. Также слева от HTTPS должен быть значок в виде замка. Для большей уверенности в безопасности соединения можно кликнуть на него и просмотреть информацию во всплывающем окне.

5. Будьте внимательны к соединениям Wi-Fi

Общедоступные соединения есть, например, в кафе, торговых центрах и аэропортах. Не используйте их, если собираетесь вводить логины, пароли, либо совершать оплату услуг и товаров через интернет. Либо вообще не пользуйтесь ими ни при каких обстоятельствах и ограничьтесь обычным мобильным интернетом.

6. Организуйте безопасный режим для ребенка

На многих компьютерах и мобильных устройствах предусмотрен безопасный «Детский режим». Также можно настроить ограничения с помощью домашнего роутера – обычно эта функция называется «Родительский контроль». Еще один вариант – использование специальных детских расширений для браузеров. Любой из перечисленных выше вариантов сводит к минимуму вероятность того, что ребенок попадет на опасный сайт. И, конечно, заведите ему собственную учетную запись.

7. Создайте две почты – для работы и личную

Это не только удобно. Это еще и помогает отслеживать мошенников. Если на рабочую почту приходит письмо, в котором утверждается, что его автор учился с вами в одном классе и вы сами дали ему этот адрес – сразу ясно, что дело нечисто.

8. Не передавайте конфиденциальные сведения

Не пересылайте пароли, логины, паспортные данные, ПИН-коды и прочую подобную информацию в мессенджерах, чатах или по электронной почте. Не делайте этого, даже если ваш собеседник утверждает, что он – представитель службы безопасности банка. Если есть сомнения, лучше перезвоните в ваш банк или иную организацию, сотрудником которой представляется человек, и уточните информацию.

9. Не храните сканы документов в почте

Лучше вообще не пересылать сканы и фотографии документов по электронной почте, в чатах и мессенджерах. Если такая необходимость все же возникла, например, по работе или если нужно дистанционно направить заявление, после удалите письмо или сообщение в мессенджере. Но перед этим убедитесь, что адресат получил документы.

10. Ограничьте информацию о себе в интернете

Лучше не выкладывать на всеобщее обозрение свой номер телефона, адрес электронной почты и другую контактную информацию. Если это нужно сделать в связи с должностными обязанностями или поиском работы, создайте адрес электронной почты и номер телефона, которые будут использоваться только для этого. Многие социальные сети позволяют настраивать список тех, кто может просматривать ваш профиль и отправлять сообщения. Можно, например, сделать так, чтобы писать вам было разрешено только тем, с кем у вас подтверждена дружба – и при этом, конечно, стоит убедиться, что вы имеете представление о каждом своем онлайн-друге.

11. Не открывайте подозрительные письма

Прежде чем открыть письмо, пришедшее на электронную почту, прочитайте заголовок и посмотрите, с какого адреса оно было отправлено. Если тема вам неинтересна, заголовок составлен с грубыми ошибками, адрес представляет собой хаотичное нагромождение символов или напоминает название вашего банка, но с переставленными буквами, сразу отправляйте письмо в корзину. И никогда не открывайте файлы .exe в подозрительных письмах.

12. Не переходите по подозрительным ссылкам

Даже если всплывающая ссылка обещает что-то очень интересное и выгодное, лучше не кликать на нее. Если ссылку прислал вам знакомый, причем без каких-либо комментариев, сначала уточните, что он имел в виду. Возможно, его взломали, и теперь мошенники используют его профиль для рассылки вредоносных программ.

13. Не отправляйте предварительные SMS

Вам предлагают скачать красивую картинку или интересный рингтон в интернете за SMS? Проверьте номер, на который просят отправить сообщение, в любом поисковике. Возможно, это мошенничество, и вам пришлют файл с вирусом или попросту спишут со счета телефона солидную сумму денег.

14. Не устанавливайте сомнительные приложения

Есть два безопасных источника приложений:

- официальные магазины, созданные Apple, Google, Microsoft и другими подобными компаниями;

- официальные сайты компаний, разработавших приложения.

Установка приложений из других источников, в том числе различных ломаных и пиратских версий, может закончиться тем, что вам придется тщательно чистить компьютер или телефон от вирусов.

15. Будьте аккуратны в интернете с незнакомцами

Виртуальная красавица (или красавец) предлагают обменяться интимными фотографиями? Не торопитесь соглашаться. Вы рискуете тем, что ваши снимки в жанре ню станут доступны в интернете всем желающим. Если вам предлагают личную встречу, тоже подумайте несколько раз. Романтическое свидание вполне может обернуться обычным ограблением.

16. И со знакомыми будьте аккуратнее

Люди и общение бывают разными: сегодня вы лучшие друзья, а завтра злейшие враги. И совместные фотографии, видео, цитаты из переписок могут быть использованы против вас. Поэтому прежде чем отправить что-то личное даже хорошо знакомому человеку, подумайте, не превратится ли в последующем этот контент в компромат.

17. Блокируйте подозрительных пользователей

Если у вас появились подозрения, что тот, кто пишет вам в интернете – мошенник, смело блокируйте его. Это не займет много времени, но поможет сберечь нервы и денежные средства. Многие из мошенников знают, как вызвать жалость, обмануть, запугать и заговорить человека. Поэтому с такими людьми лучше даже не вести бесед и смело отправлять в черный список. Также у нас есть удобная услуга «Безопасный режим», подключив которую, нежелательные сообщения, спам и интернет-подписки будут блокироваться автоматически – обратите внимание.

18. Будьте осторожны с бесплатными предложениями

Видите слова «бесплатно», «заработок без вложений», «скидки 99%» или что-нибудь еще в этом роде? Обходите такие сайты стороной. Все они предлагают золотые горы, но на деле вы либо потеряете деньги, либо заплатите солидную сумму за дешевую китайскую подделку.

19. Создайте отдельную карту для платежей в интернете

Необязательно вводить данные вашей основной банковской карты в интернет-магазинах. Зарегистрируйте отдельную, с которой вы будете оплачивать все онлайн-покупки, и не храните на ней большие суммы. Если ее реквизиты как-то попадут к мошенникам, ваши финансовые потери не будут слишком серьезными.

20. Постарайтесь ничего не покупать в социальных сетях

Сейчас немало товаров и услуг предлагается через «ВКонтакте». Если вас заинтересовали серьги ручной работы или торт, убедитесь, что человек, который их продает, реален. Может, у него уже делали заказ ваши знакомые. По крайней мере, если вы совершаете покупку впервые, не переводите предоплату на карту физического лица. Скажите, что отдадите деньги только при личной встрече и когда увидите товар. Следуйте этим рекомендациям, чтобы сохранить конфиденциальность, деньги и нервы.

При подготовке материала использовались источники:

https://studfile.net/preview/9686198/

https://psm7.com/ru/articles/i-snova-o-vazhnom-top-10-osnovnyx-pravil-kiberbezopasnosti.html

https://msk.tele2.ru/journal/article/20-rules-for-safety-internet

Онлайн Радио 24

Онлайн Радио 24